Maldita Tecnología

Qué es un 'keylogger' y cómo funciona: programas informáticos que registran las pulsaciones de tu teclado

Desinfo

03/10/2022

“Elusión fiscal” y “proteger el dinero”: cómo se incita a eludir impuestos y a creer que el Estado nos engaña en eventos del sector ‘cripto’

Prebunking

30/09/2022

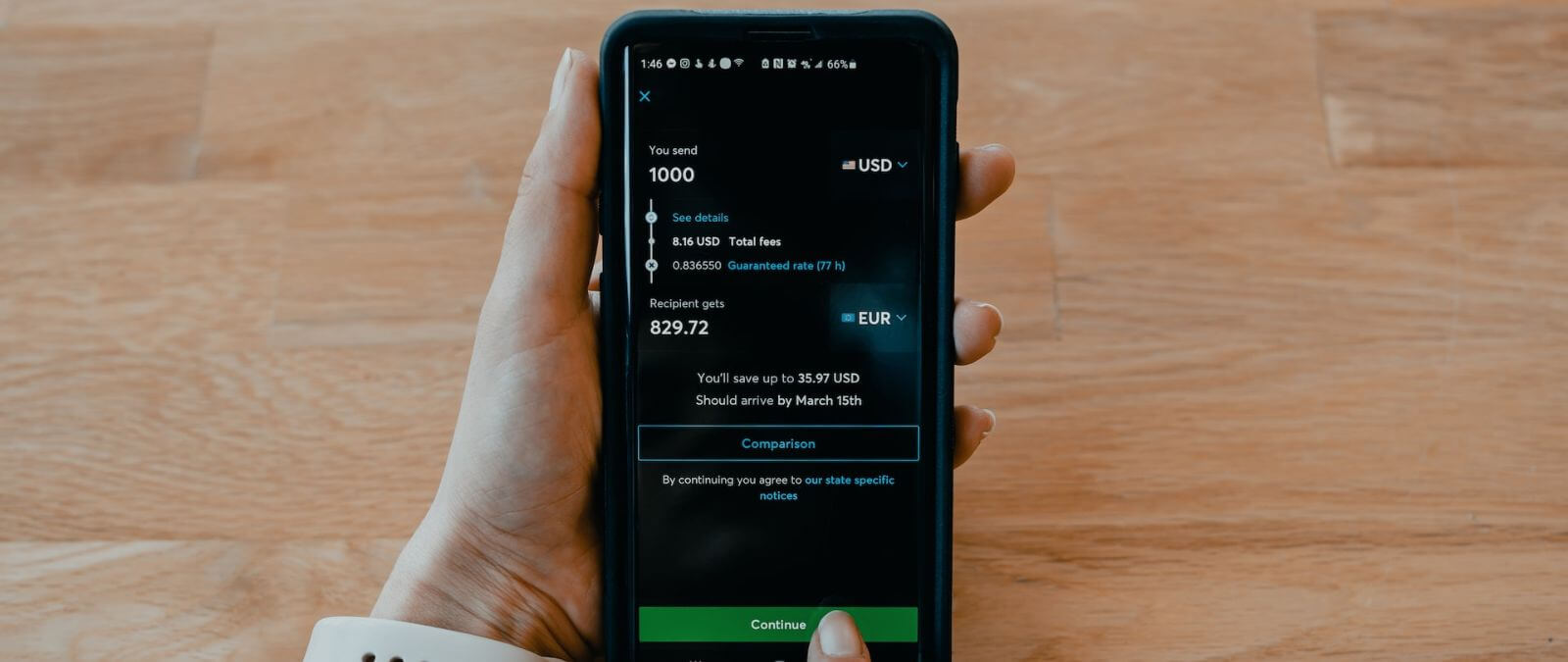

Recuperar el dinero si hemos sido víctimas del 'fraude BEC': quién asume la responsabilidad y qué debemos hacer si nos han timado

Desinfo

30/09/2022

¿Eres tú en este vídeo?: cómo evitar que este y otros casos de 'spam' se envíen desde Facebook Messenger

Desinfo

29/09/2022

Cómo evitar el spam en Facebook Messenger, quién asume la responsabilidad en un “fraude BEC” y qué es un ‘keylogger’: llega el cuarto consultorio de Maldito Timo

Desinfo

27/09/2022

Twitch, ‘gambling’ y menores: cómo ‘influencers’ de esta plataforma incitan a jugar y apostar

Prebunking

26/09/2022

El regreso de Google News a España: cómo funciona el agregador de noticias y qué hará con la desinformación

Prebunking

22/07/2022

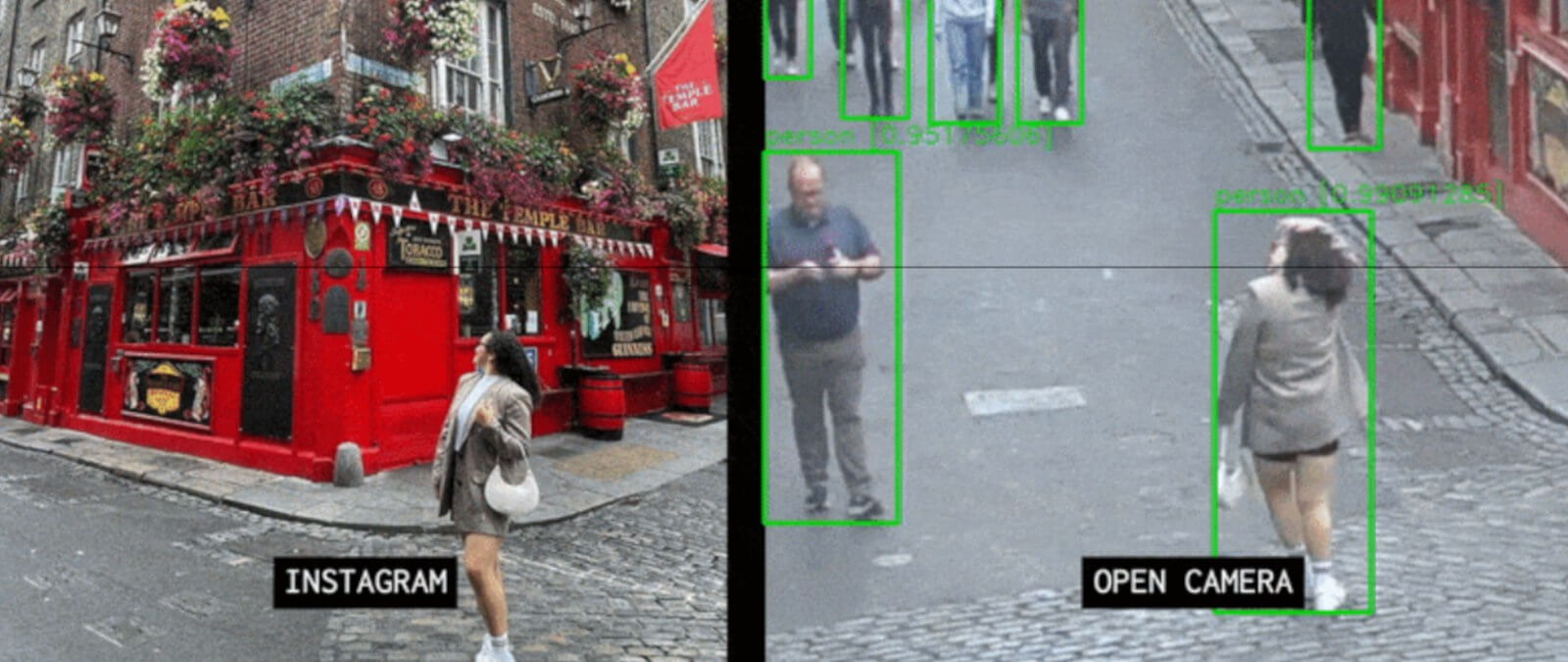

Donde se encuentran la inteligencia artificial y la videovigilancia: cómo nos afecta que sea tan fácil grabarnos e identificarnos

Prebunking

22/09/2022

Cuando una tecnológica puede influir en tu salud: las ‘big tech’ ante la derogación del aborto legal en Estados Unidos y la entrega de datos

Prebunking

21/09/2022

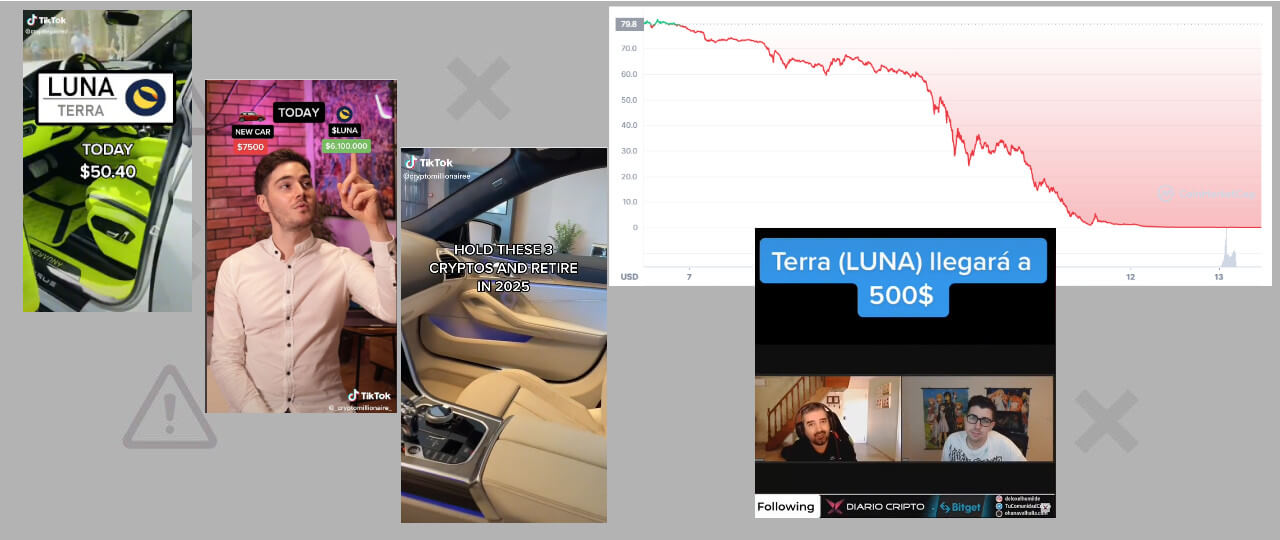

De la Luna a la tierra: como muchos tiktokers promocionaron la compra de la criptomoneda antes de su caída

Prebunking

13/05/2022

Grabar consultas sin permiso, citas por videollamada y ‘apps’ de salud: telemedicina y protección de datos en el 116 consultorio de Maldita Tecnología

Prebunking

20/09/2022

NFT en redes sociales: cómo se usan y para qué sirven realmente

Prebunking

19/09/2022

El metaverso más allá del márketing: nos adentramos en Horizon Worlds y hablamos de lo que nos espera

Prebunking

16/09/2022

Las aseguradoras no pueden acceder (legamente) a tus movimientos bancarios, tampoco para subirte el seguro de vida

Prebunking

15/09/2022

Huellas dactilares robadas por ciberdelincuentes, seguros y movimientos bancarios y NFT en redes sociales: todo en el 115º consultorio de Maldita Tecnología

Prebunking

13/09/2022

La inteligencia artificial no está preparada para medir el rendimiento académico de un alumno o sus notas

Prebunking

09/09/2022

Ciberseguridad en centros educativos, #TeachTokers e implicaciones legales, e inteligencia artificial para analizar el rendimiento académico: la vuelta al cole en el 114º consultorio de Maldita Tecnología

Prebunking

06/09/2022

Servicios de SMS premium: qué son y cómo puedo darme de baja si he caído en un timo

Desinfo

05/09/2022