Maldita Tecnología

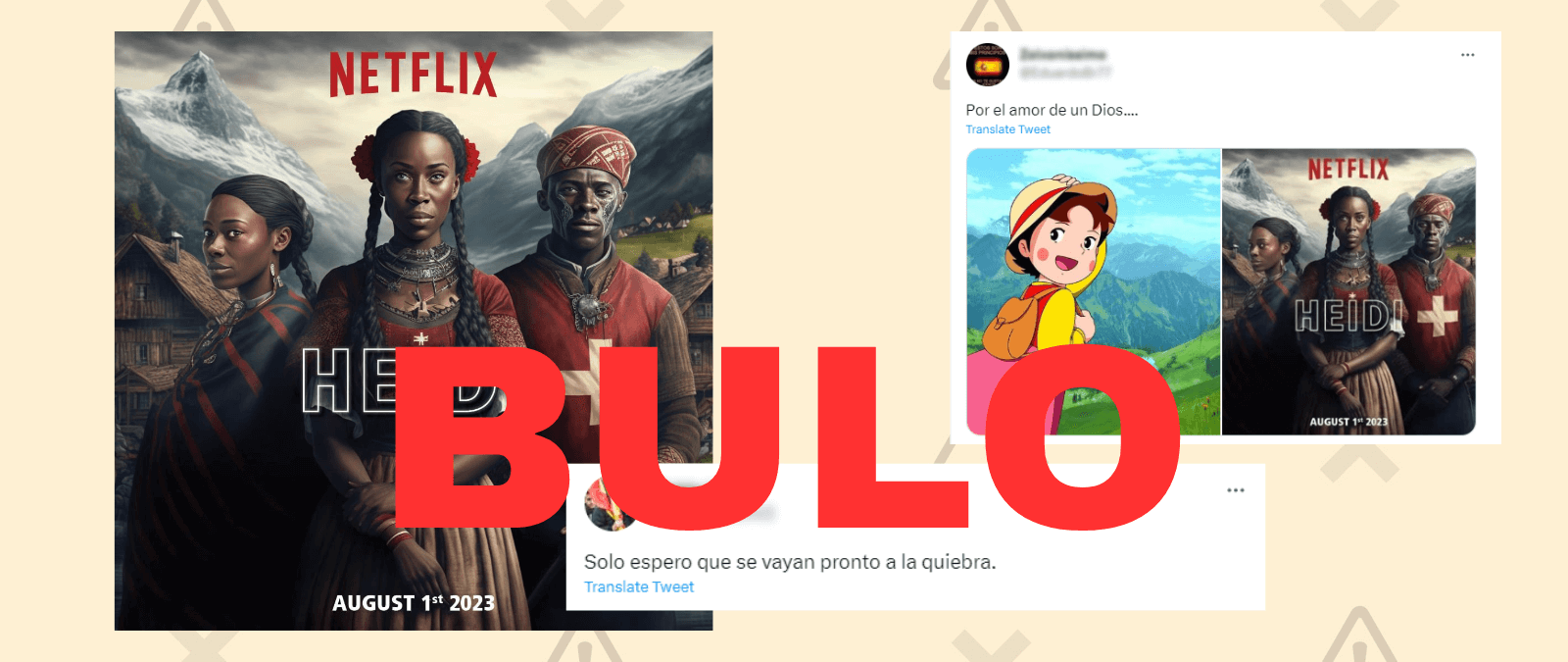

No, este póster que anuncia el estreno de ‘Heidi’ con protagonistas negros no es de Netflix: se trata de una imagen creada con inteligencia artificial

Desinfo

28/04/2023

Aplicaciones que prometen dinero a menores a cambio de tareas “sencillas”: se quedan con datos personales y se necesita autorización paterna para poder cobrar

Prebunking

26/04/2023

¿Hasta qué punto podría engañarnos un sistema de inteligencia artificial (aunque no sepa identificar una mentira)?

Prebunking

13/06/2022

Tech en un clic: el mundo de los ‘influencers’, el nuevo Centro Europeo de Transparencia Algorítmica en Sevilla y más inteligencia artificial

Prebunking

22/04/2023

Preguntas y respuestas sobre la explosión del cohete Starship de SpaceX, la empresa de Elon Musk

Prebunking

21/04/2023

Qué es el nuevo Centro Europeo para la Transparencia Algorítmica (ECAT) y cómo puede impactar en nuestra vida digital

Prebunking

20/04/2023

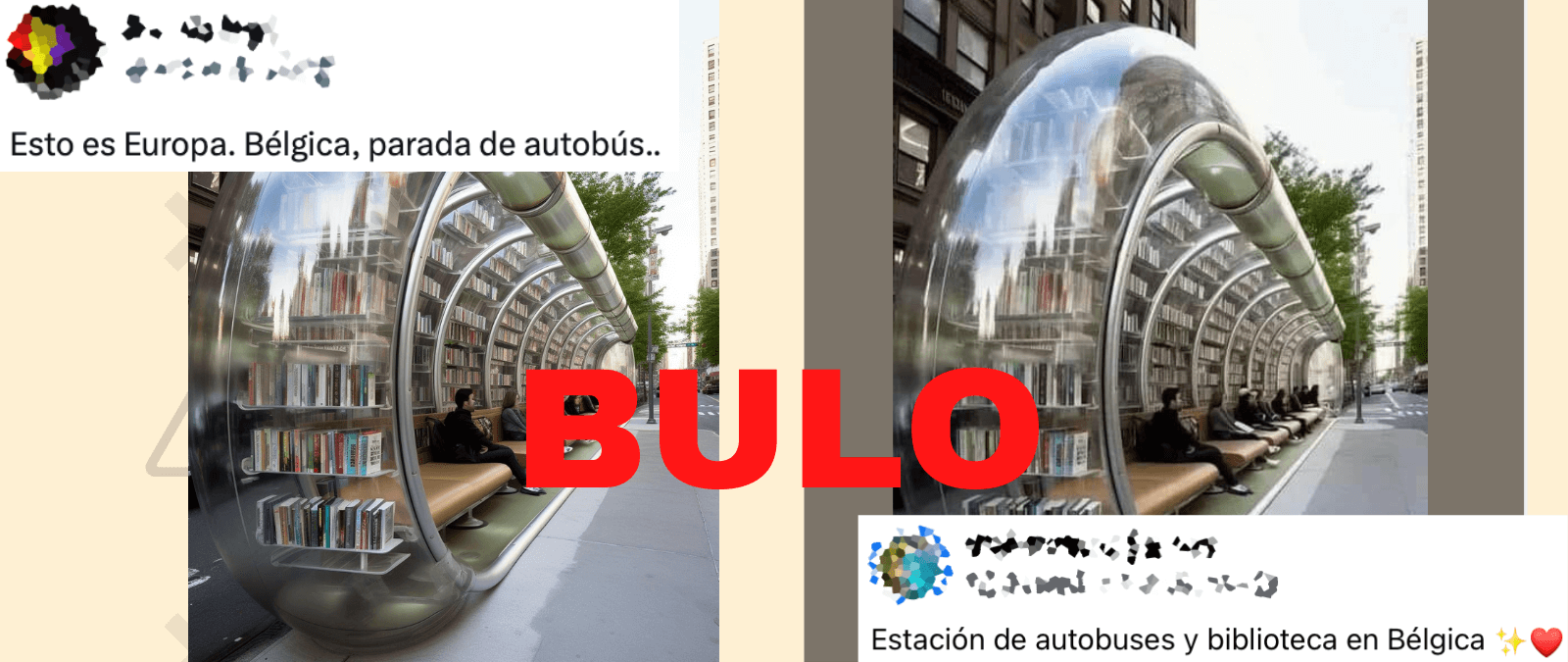

No, esta imagen de una parada de autobús en Bélgica no es real: está generada con inteligencia artificial

Desinfo

17/04/2023

Cuidado con las imágenes generadas con inteligencia artificial que se difunden como reales

Desinfo

29/03/2023

Tech en un clic: TikTok y agencias de OnlyFans, fallos en los círculos de Twitter, y Duki, Rosalía y la inteligencia artificial

Prebunking

15/04/2023

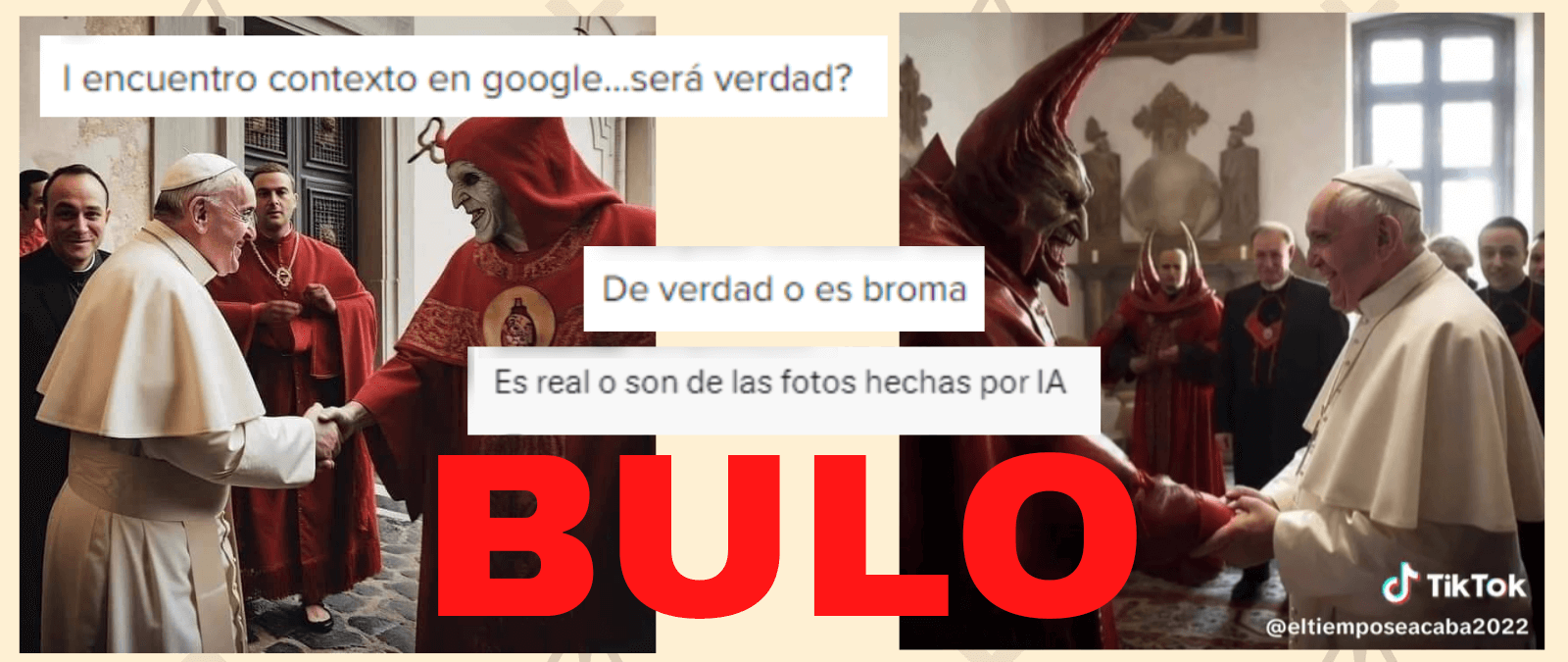

Las imágenes del papa saludando a un sacerdote satánico no son reales, están hechas con inteligencia artificial

Desinfo

14/04/2023

Los vídeos en TikTok que venden las agencias de OnlyFans como un negocio para hacerse “millonario” y que llegan a menores

Prebunking

12/04/2023

Voy a alquilar un apartamento para pasar unos días: ¿es legal que me pidan una foto del DNI?

Prebunking

03/09/2021

Tech en un clic: un perro en Twitter, cambios en el tic azul y campañas políticas en TikTok

Prebunking

08/04/2023

¿Por qué el pájaro azul de Twitter se ha metamorfoseado en un perro y qué consecuencias ha tenido?

Prebunking

05/04/2023

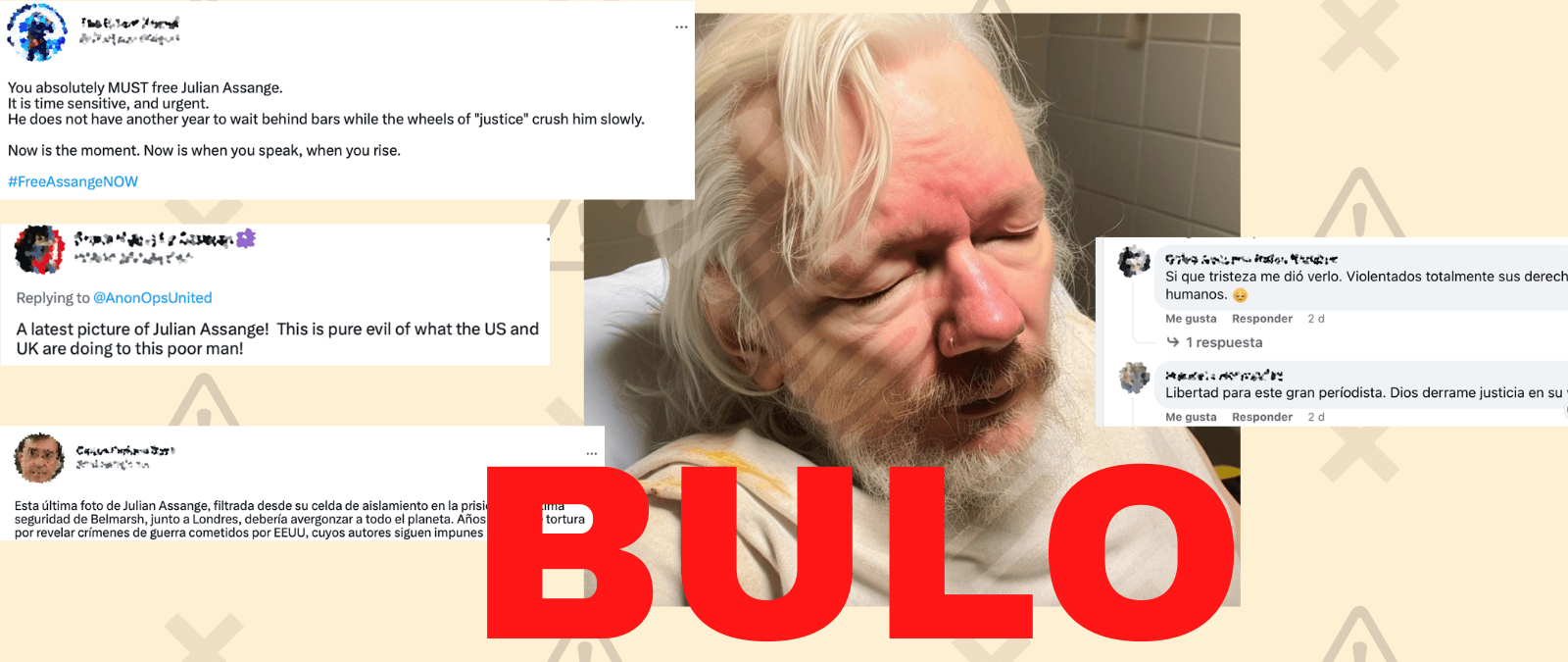

No, esta imagen de Julian Assange en la cárcel no es real: está generada con inteligencia artificial

Desinfo

03/04/2023

¿Pueden quedarse con mi dinero por simplemente hablar por teléfono? Cómo funciona el timo del 118

Desinfo

03/04/2023

Tech en un clic: carta abierta a la inteligencia artificial, imágenes cada vez más perfectas creadas por IA y minijuegos de apuestas en TikTok

Prebunking

01/04/2023

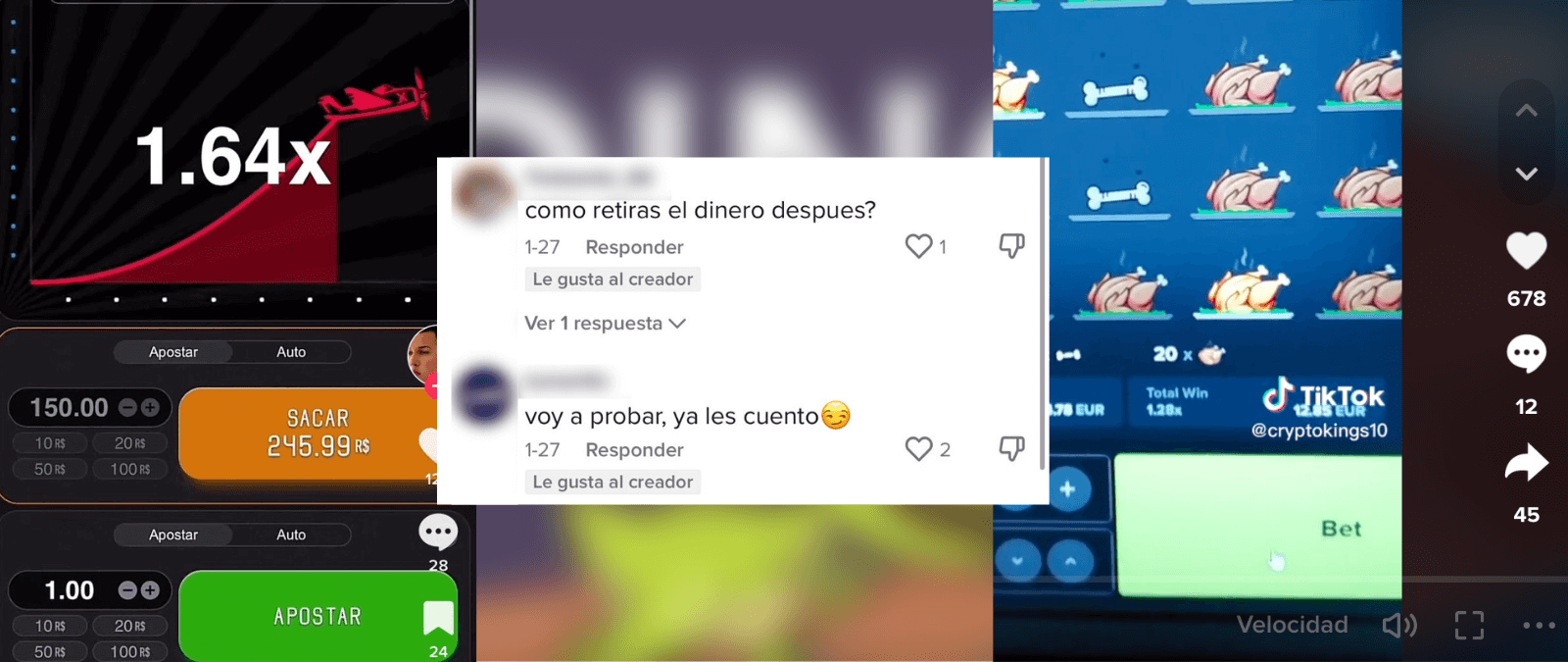

Minijuegos de apuestas en TikTok: cómo los vídeos con trucos y consejos llegan a menores y disminuyen su percepción de riesgo

Prebunking

30/03/2023