Maldita Tecnología

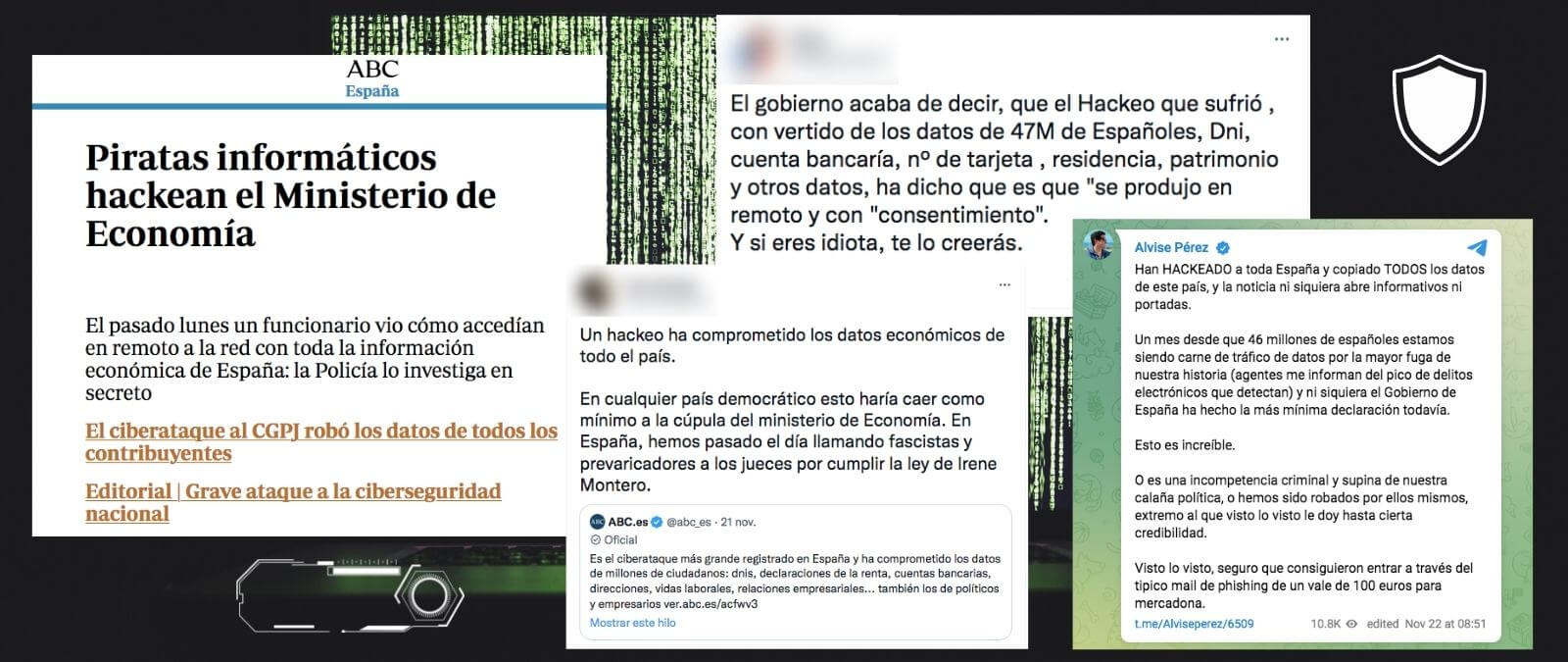

Hackeos a las administraciones públicas: lo que sabemos sobre el ciberataque al CGPJ y un supuesto ataque al Ministerio de Economía

Prebunking

24/11/2022

Qué hay de cierto en que por Telegram esté circulando un troyano que roba nuestros datos

Prebunking

24/11/2022

Drones de reparto a domicilio, malware en Telegram y TikTokNow: llega el 123º consultorio de Maldita Tecnología

Prebunking

22/11/2022

Cómo descargar nuestros datos de Twitter y por qué puede ser recomendable hacerlo

Prebunking

18/11/2022

Cómo funcionan los SMS con información consular y sobre 'roaming' que nos llegan en el extranjero

Prebunking

18/11/2022

Me dan regalos por poner valoraciones de cinco estrellas: ¿es legal la compra encubierta de reseñas falsas?

Prebunking

17/11/2022

Coches autónomos, drones o el hyperloop: el transporte que se conduce solo y sus limitaciones

Prebunking

05/05/2022

Compra de reseñas falsas, inteligencia artificial en política y SMS cuando viajamos al extranjero: aquí tienes el consultorio 122º de Maldita Tecnología

Prebunking

15/11/2022

La instalación de cámaras en viviendas vacacionales: no es legal en espacios privados

Prebunking

17/02/2022

Sí, un archivo enviado a través de AirDrop puede infectar nuestro iPhone (pero puede prevenirse)

Prebunking

10/11/2022

Archivos infectados en AirDrop e imágenes ‘robadas’ en conciertos: llega el 121º consultorio de Maldita Tecnología

Prebunking

08/11/2022

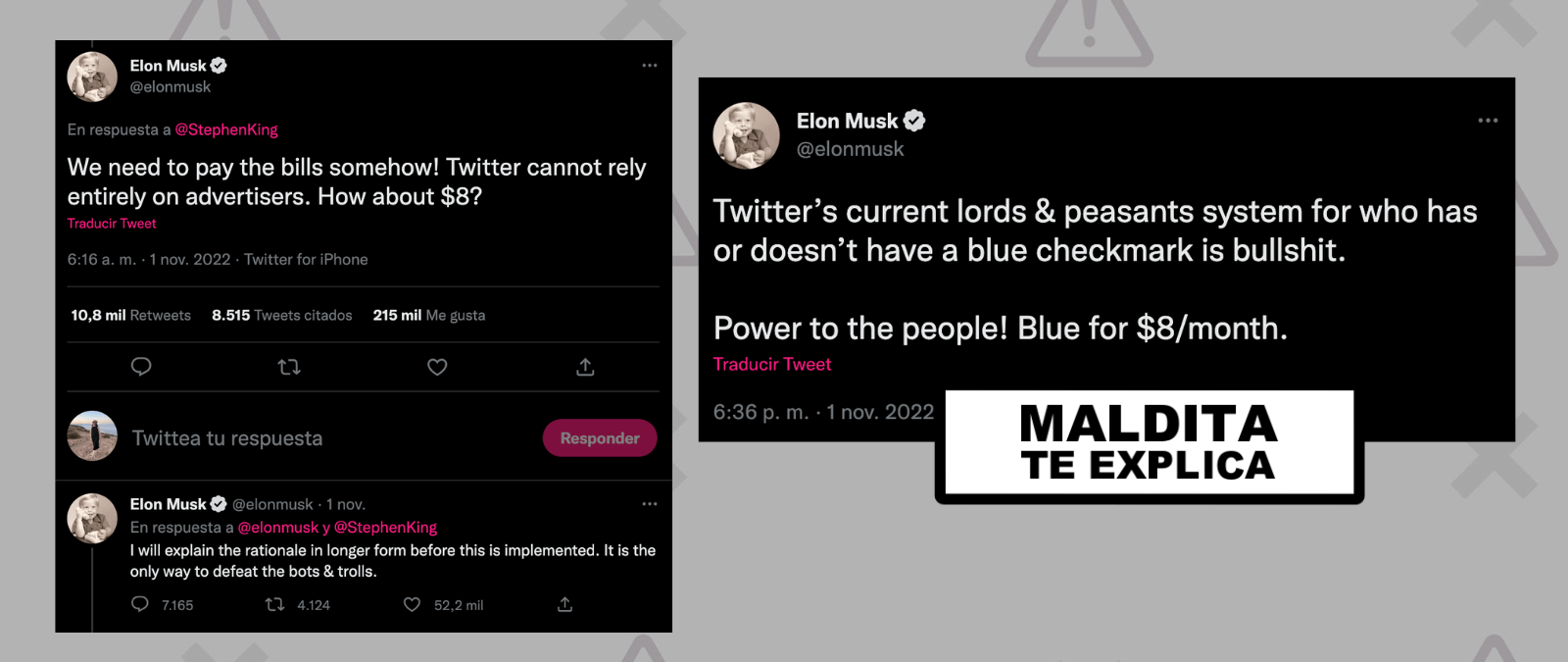

Cómo podría afectar a la desinformación que se pague por verificar las cuentas en Twitter, según los anuncios de Elon Musk

Prebunking

04/11/2022

Qué son los drones llamados kamikaze y cómo se están usando con fines militares

Prebunking

04/11/2022

Crear un perfil falso en redes sociales usados para humillar o acosar se contempla ahora en el Código Penal

Prebunking

03/11/2022

¿Me espía la aspiradora? Cómo limitar la escucha de los dispositivos conectados a internet

Prebunking

03/11/2022

Timos con tarjetas de regalo de Apple: cómo funcionan y cómo evitarlos

Desinfo

02/11/2022

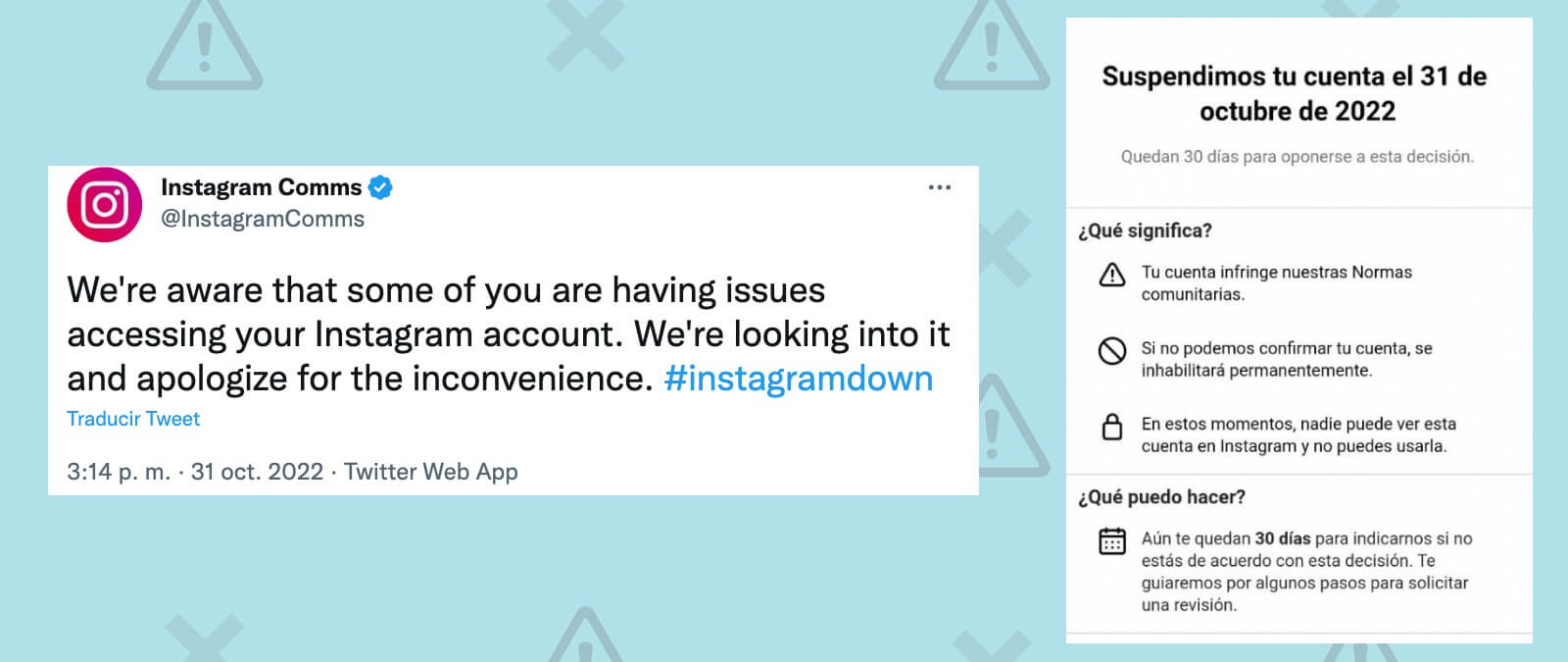

No estás solo: Instagram suspende por error las cuentas de miles de usuarios

Prebunking

31/10/2022

Tecnofobia, dispositivos que nos “espían” y drones kamikaze: hablamos de tecnologías que dan miedo en el 120º consultorio de Maldita Tecnología

Prebunking

01/11/2022