Si empleas algún servicio de correo electrónico como Outlook, Gmail o Yahoo! puede que en alguna ocasión hayas recibido un aviso de que alguien ha intentado acceder a tu cuenta. Estas advertencias nos ayudan a proteger nuestros datos, pero este sistema no es perfecto y hay ocasiones en las que puede que alguien haya "hackeado" (aunque preferimos el término ataque informático) nuestro correo electrónico sin nuestro conocimiento. Si tenemos sospechas, es importante comprobar la actividad de nuestra cuenta y ver si ha habido algún inicio de sesión inusual. También podemos seguir estos pasos para protegernos.

Podemos consultar los intentos de inicio de sesión para ver si alguien ha accedido a nuestra cuenta

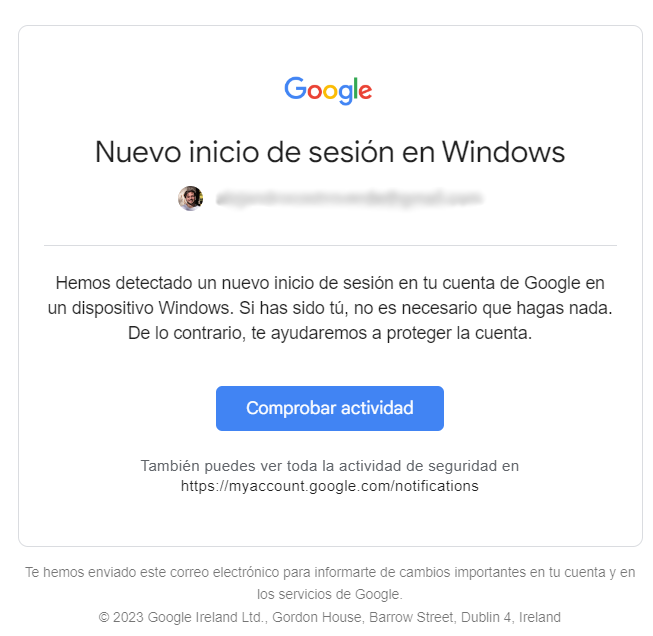

Si se te ha olvidado la contraseña de tu correo electrónico o has consultado tu cuenta desde un dispositivo que no es el habitual, es probable que hayas recibido un aviso como este de que se ha realizado un inicio de sesión sospechoso:

Estas advertencias no son infalibles y puede haber casos en los que ni nos enteremos de que otra persona se ha hecho con el control de este servicio.

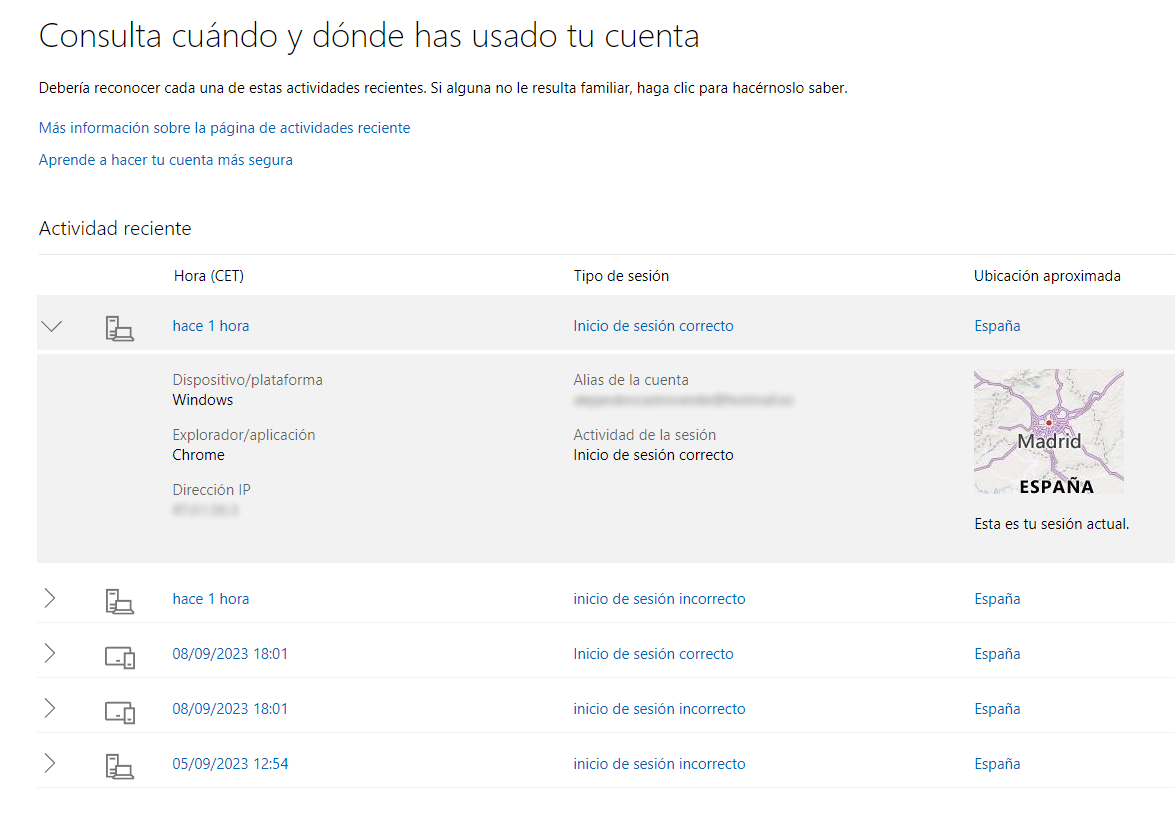

¿Qué podemos hacer si tenemos dudas sobre si alguien ha entrado a nuestro email? ¿Hay alguna opción para ver quién ha tenido acceso a mi cuenta? Pues la respuesta es que sí: diferentes proveedores de correo electrónico nos permiten comprobar nuestra actividad reciente y acceder a una lista con los últimos intentos de iniciar sesión. En este apartado podemos consultar diferente información, como si la conexión ha tenido éxito, desde qué dispositivo se ha realizado e incluso desde qué ubicación se ha intentado hacer.

En este listado es importante fijarse en cualquier actividad que nos pueda resultar inusual y que nos ayude a detectar si alguien está haciendo de las suyas con nuestra cuenta personal. Por ello es importante estudiar detenidamente los inicios de sesión que no hayamos hecho nosotros, mirar si se han realizado desde dispositivos que no conozcamos y también ver si ha habido algún acceso desde una localización que no nos sea familiar, como puede ser otra ciudad o país.

Cómo comprobar la actividad de nuestra cuenta de correo electrónico si tenemos Outlook, Gmail o Yahoo!

Dependiendo de nuestro proveedor de correo electrónico podremos consultar esta información en diferentes apartados de nuestra cuenta.

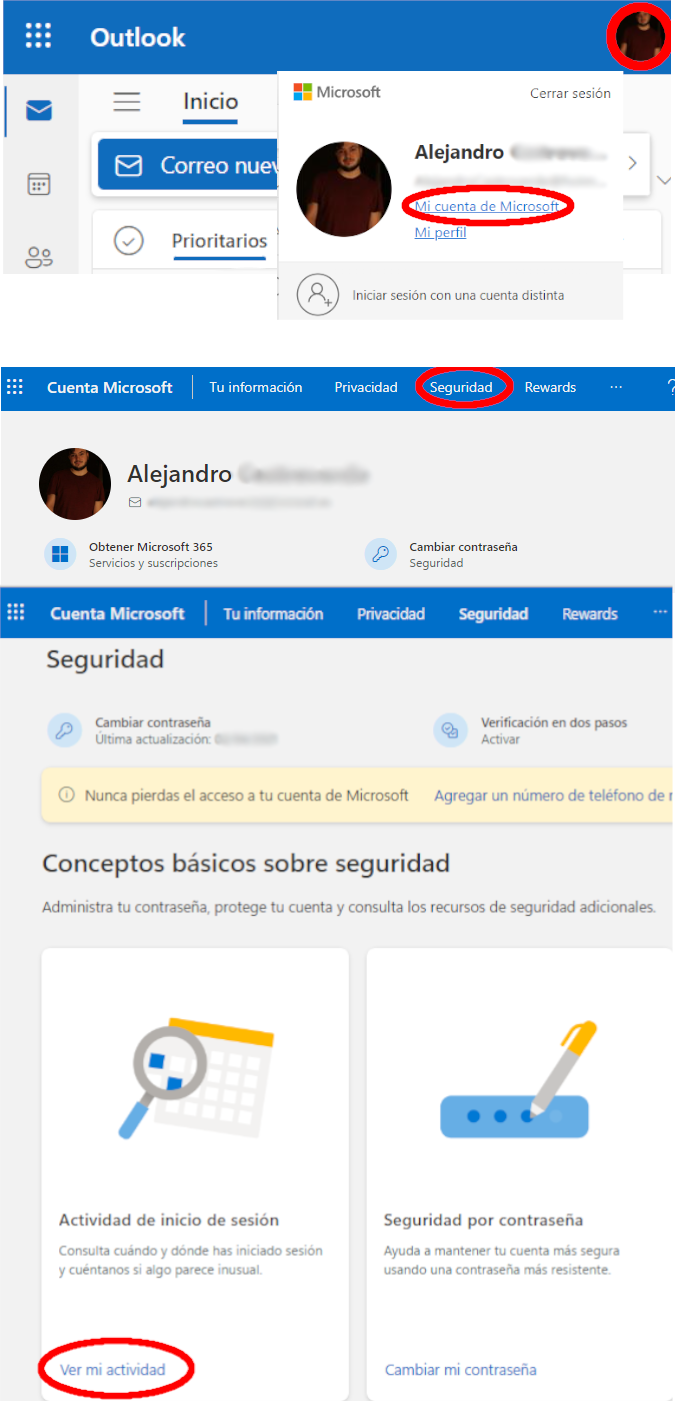

Si queremos consultar nuestra actividad reciente en Outlook, podemos hacerlo a través de este enlace o siguiendo los siguientes pasos en un navegador web:

- Accede a Outlook, clica en tu imagen de perfil y desde allí accede a “Mi cuenta de Microsoft”.

- Dentro de la nueva pestaña que se aparece, accede al apartado de “Seguridad” y desde allí pulsa la opción “Actividad de inicio de sesión”.

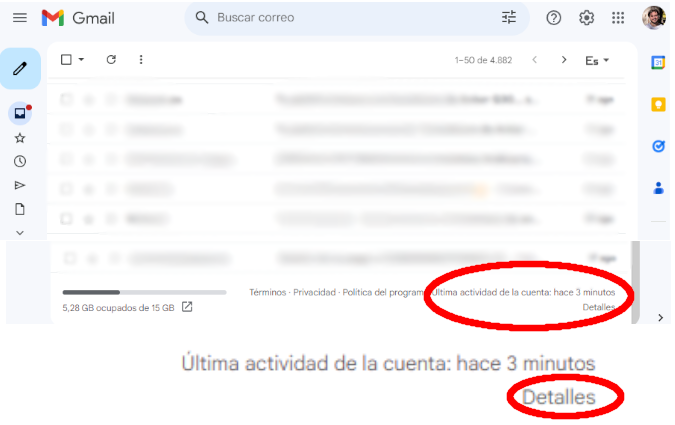

En el caso de Gmail podemos acceder a nuestra actividad reciente en todas nuestras cuentas de Google desde este enlace o seguir los siguientes pasos:

- Abre Gmail en tu navegador web.

- Dirígete al final de la página y abajo a la derecha, en el texto “Última actividad de la cuenta”, clica en “Detalles”.

Para comprobar toda la actividad de nuestra cuenta de Google desde un navegador web o dispositivos móviles:

- Desde Gmail, clica en la imagen de tu perfil y selecciona la opción “Gestionar tu cuenta de Google” o “Gestionar las cuentas de este dispositivo”.

- Selecciona la cuenta que quieres consultar y elige la opción “Cuenta de Google”.

- Accede al apartado “Seguridad”, dirígete al apartado “Actividad de seguridad reciente” y pulsa en la opción “Revisar actividad de seguridad”.

Si somos usuarios de Yahoo! podemos consultar esta información a través de este enlace. Además, tenemos varias opciones dependiendo de si utilizamos un navegador web o una aplicación móvil.

En caso de que usemos un navegador web:

- Abre Yahoo! Mail, clica en tu imagen de perfil, y selecciona la opción “Añadir o administrar cuentas”.

- Elige la cuenta que quieres comprobar y selecciona la opción “Información de la cuenta”.

- En la nueva pestaña que se abre, selecciona la opción “Revisar actividad reciente”.

En caso de que usemos una aplicación en nuestro móvil:

- Toca el icono de las tres líneas horizontales y selecciona la opción “Gestionar cuentas”.

- Pulsa el apartado “Información de la cuenta” y después “Actividad reciente”.

Otras aplicaciones como iCloud Mail también ofrecen funciones similares, aunque puede variar la forma de acceder a ellas. Si utilizas otros servicios, lo mejor es que consultes cómo acceder a esta información dependiendo de tu proveedor de correo electrónico.

También podemos consultar si nuestro correo electrónico se ha filtrado en Internet

También existe la posibilidad de que nuestra información personal se haya filtrado en la red, sobre todo si hemos vinculado nuestro email a otras aplicaciones externas y estas sufren un ataque informático, como es el caso de aplicaciones como Canva o Duolingo. Estas filtraciones de datos pueden ser especialmente peligrosas si además hemos utilizado la misma contraseña para ambos servicios (algo que siempre tenemos que evitar).

Para saber si ha habido una brecha de seguridad en una aplicación externa y si nos afecta, existen diferentes aplicaciones que nos permiten comprobar si nuestra información personal ha sido expuesta en la red. Para ello podemos usar herramientas como Have I Been Pwned? o Firefox Monitor, dos páginas web que recogen las filtraciones de datos que han sufrido diferentes plataformas y nos permite buscar si nuestra dirección se encuentra entre las afectadas. Eso sí, no son infalibles, por ello siempre es importante revisar la actividad de nuestra cuenta periódicamente.

Si alguien ha tenido acceso a nuestra cuenta debemos cambiar la contraseña y actualizar la información de contacto

Si detectamos algún intento de inicio de sesión que nos haga sospechar o encontramos una actividad inusual en nuestro correo electrónico y tenemos dudas de que alguien haya podido acceder a nuestra cuenta, el Instituto Nacional de Ciberseguridad (INCIBE), Google, Microsoft y Yahoo! sugieren estas medidas para proteger nuestra cuenta:

- Cambia la contraseña de tu correo electrónico: tanto si detectas una actividad inusual como si ha habido una filtración de datos (aunque desconozcamos el alcance), el primer paso es cambiar la contraseña del servicio en cuestión. También es importante cambiar las claves de otras plataformas que compartan la misma contraseña o que estén guardadas en nuestra cuenta de Google. Para ello lo ideal es utilizar un gestor de contraseñas y generar claves robustas.

- Actualiza la información de contacto de seguridad: la información de seguridad consiste en un número de teléfono o una dirección de correo electrónico alternativa a la que nos llega información sobre actividad sospechosa o códigos de verificación. Si hemos detectado un inicio de sesión sospechoso, es importante verificar que esta información no haya cambiado e incluirla en caso de que no lo hayas hecho.

- Comprueba si has enviado algún email o se ha modificado la configuración de tu cuenta: si alguien se ha hecho con el control de tu cuenta puede haber cambiado apartados como los filtros de correo electrónico, el nombre del remitente o la dirección de respuesta para intentar alterar nuestro buzón o hacerse con copias de nuestros correos electrónicos.

- Habilita la autenticación de dos factores: a través de esta opción será necesario introducir un código que nos llegará a nuestro teléfono móvil a través de un SMS, aunque lo más seguro es utilizar una aplicación externa como Google Authenticator o Microsoft Authenticator.

En caso de que no podamos acceder a nuestra cuenta tenemos varias opciones para recuperar el control dependiendo de la información que se haya visto vulnerada. Microsoft, Google y Yahoo! ponen a disposición de sus usuarios varias opciones para intentar recuperar nuestra cuenta.