Tecnología

Tech en un clic: la Ley de Inteligencia Artificial, desconexión digital en vacaciones, y la IA de Twitter y nuestros datos

Prebunking

03/08/2024

Recomendaciones para minimizar riesgos cuando conectamos nuestro móvil a un coche de alquiler

Prebunking

22/07/2022

VenApp, la aplicación de Venezuela para reportar problemas con servicios públicos que Maduro quiere usar para “denunciar e ir a por los que han atacado al pueblo”

Prebunking

31/07/2024

Te rompen el retrovisor y te dejan una nota con un número de teléfono: cómo funciona este método de timo del que se ha alertado en Argentina

Desinfo

31/07/2024

La “estafa de la declaración de la renta”: los timadores usan el DNI de la víctima para suplantarla en casas de apuestas y le dejan una deuda pendiente

Desinfo

29/07/2024

Internet de los Cuerpos (IoB): ventajas y precauciones al usar estos dispositivos

Prebunking

25/07/2024

No, Florentino Pérez no ha anunciado una plataforma de inversión con la que volverse rico: son vídeos manipulados

Desinfo

24/07/2024

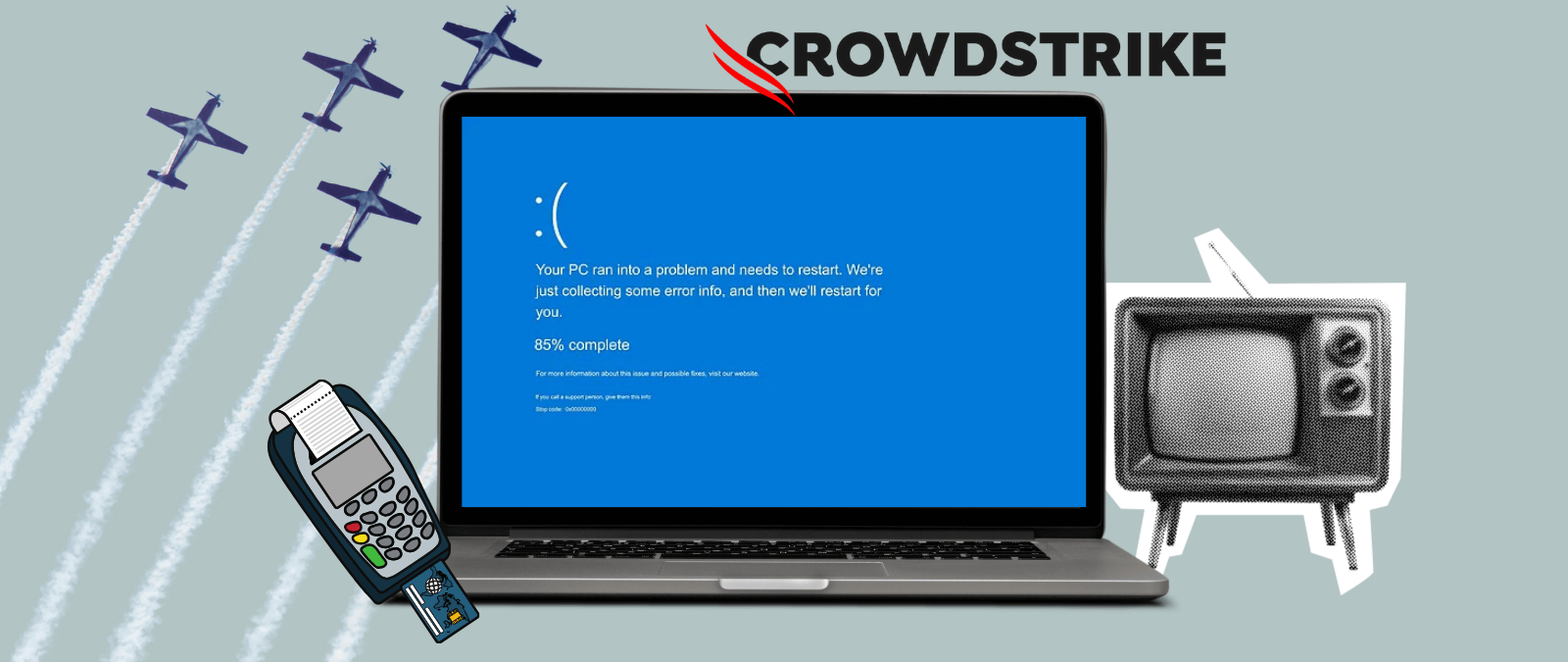

Fallo masivo de CrowdStrike: ¿qué podemos hacer si en nuestro ordenador aparece la pantalla azul de la muerte?

Prebunking

19/07/2024

¿Qué sabemos (y qué no) sobre el fallo masivo de CrowdStrike que afecta a Microsoft y que está causando problemas a aerolíneas, bancos y medios de todo el mundo?*

Prebunking

19/07/2024

¿Por qué la nueva IA multimodal de Meta no estará disponible en la Unión Europea?

Prebunking

18/07/2024