¡Hola, Malditas y Malditos! Hace nada que hemos cumplido nuestra primera semana y no podemos estar más contentos por el cariño que nos habéis dado. Os traemos la segunda entrega de nuestro consultorio tecnológico, en el que hablamos sobre los permisos de las apps, si es segura la verificación en dos pasos por mensaje de texto y el blockchain.

Recordad que para sacar adelante este consultorio os necesitamos sí o sí. Su objetivo es contestar a vuestras consultas y dudas sobre asuntos de tecnología que no entendáis u os parezcan inverosímiles. ¡Así que mandadnos vuestras preguntas! Podéis hacerlo a través de Twitter, Facebook, el correo [email protected] y a nuestro servicio de WhatsApp (655 19 85 38) .

¿Por qué la app de un periódico quiere acceder a Mis Contactos? ¿Y la de un banco a la Ubicación?

Quizás te suena haber visto una pequeña referencia a los permisos de una app al descargarla de una tienda virtual como la Play Store en el caso de tener un dispositivo Android. O quizás no, y por eso te interesa lo que contamos aquí.

Los permisos de las aplicaciones son aquellos accesos que otorgas a una app para que pueda funcionar bien cuando la instalas. Por ejemplo, que Cabify pueda acceder a tu ubicación para que el conductor sepa dónde recogerte cuando pides el servicio.

Una app puede pedir que le des acceso al almacenamiento de tu móvil, al calendario, los contactos, la cámara y el micrófono, los SMS, la ubicación y hasta a sensores corporales, entre otros. Son los que se consideran más “delicados” por temas de seguridad del usuario. La cuestión es que unos pueden ser necesarios para que la app funcione, pero otros no. Por ejemplo, Twitter puede pedirte acceso a la cámara y al contenido multimedia para que puedas compartir una foto, pero es algo más raro que una app de Mapas necesite acceso a enviar SMS desde tu móvil para funcionar.

Entonces, ¿para qué iba a pedir una aplicación muchos permisos a la vez? ¿Por qué son tan valiosos los datos que se obtienen a partir de estas funciones del móvil? “Por sus características y que lo llevamos constantemente con nosotros, los smartphones son los mejores medios para datificar nuestro entorno y comportamiento diario y hacer un mejor perfilado de quienes somos y cuáles son nuestros hábitos de consumo”, explica a Maldita.es Carlos Fernández Barbudo, doctor en Ciencias Políticas e investigador sobre la relación de la tecnología y la privacidad.

“Normalmente, los desarrolladores de apps más sencillas [como la de una linterna] usan toda esa información que están captando a través de permisos para vendérsela a data brokers, es una cadena de suministro”, continúa Fernández Barbudo. Esto no se hace tanto a nivel individual como en paquetes grandes de datos de determinados perfiles: es como si el que desarrolla la app tuviese un campo de patatas, lo que realmente le interesa es vender la patata al por mayor, darle salida aunque sea más barato. “Luego son otros agentes los que empaquetan y dan forma”, concluye.

Si no doy esos datos voluntariamente, ¿tienen que pedirme permiso para recogerlos usando funciones de mi móvil? Pues depende de cómo venga especificado. Para empezar, los objetivos por los que se quiere recopilar ciertos datos tienen que estar incluidos sí o sí en la Política de Privacidad de una aplicación.

“Si no fuera el caso y el micro/cámara/otro sensor fueran un elemento muy accesorio a la finalidad principal de la app (por ejemplo una calculadora que quiere grabar un audio o tu geolocalización), podría bastar que el tratamiento se indicara en la Política de Privacidad pero por defecto no debería estar activado su uso y se debería pedir permiso al usuario para su puesta en marcha”, explica Jorge Morell, abogado especializado en protección de datos y autor del blog Términos y Condiciones.

Según el principio de minimización de datos del art. 5.1 c) del Reglamento General de Protección de Datos y el art. 25 relativo a la privacidad desde el diseño y por defecto, los propietarios de las aplicaciones no deberían obligar a los usuarios a aceptar prestaciones que no son necesarias para que funcionen. Es decir, que la app de mi periódico no puede dejar de funcionar por que no le de acceso a mis contactos.

No limitar los permisos que le das a una app es como dejar el coche en el parking sin cerrar: una puerta abierta a que los propietarios de la aplicación cojan más datos de los que debieran. Lo ideal es que los que no sean estrictamente necesarios estén siempre desactivados y que si necesitan activarse se hagan de manera puntual.

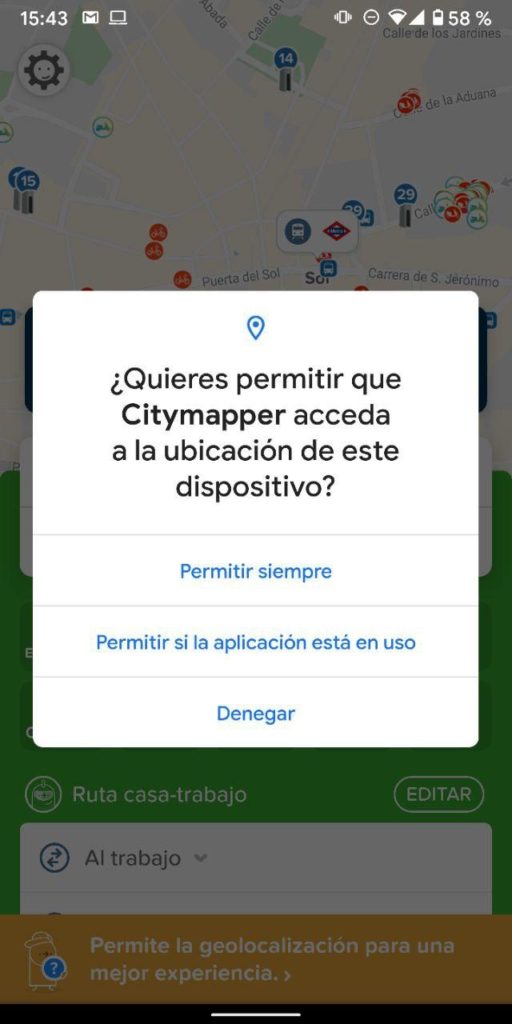

Las últimas versiones de Android (vamos por la versión 10) garantizan que cuando por primera vez una app vaya a pedir acceso a un permiso que considera delicado (como la Cámara o los Contactos, como hemos puesto arriba), nos pedirá autorización. Sin embargo, una vez que esté dado, se quedará dado, o sea que si queremos desactivarlo lo tendremos que hacer de forma manual en el menú de Aplicaciones, en Ajustes:

Concretamente, la versión 10 ya permite que demos acceso solo cuando la app se vaya a usar y no en todo momento. Los teléfonos de Apple también funcionan de esta manera. En el menú de Configuración aparece una lista de todas las apps instaladas y en cada una los permisos concedidos. Este sistema da la opción de activarlo solo en momentos concretos:

La verificación en dos pasos por SMS, ¿es segura?

Nos habéis preguntado para qué sirve la verificación en dos pasos que piden algunos servicios de forma opcional como, por ejemplo, el correo electrónico de Google y si hacerlo por SMS es seguro. Antes que nada, os adelantamos que es una de las opciones más inseguras y que es preferible usar apps o dispositivos que sirven para este cometido.

La verificación en dos pasos o doble factor de autenticación (2FA) es una técnica que se utiliza para confirmar que una persona es quien dice ser cuando quiere acceder a un servicio. Seguro que recuerdas el día que instalaste WhatsApp y como no podías acceder a los chats hasta que te enviaban un código de números por mensajes de texto. Es una capa de protección adicional sobre los controles de acceso clásicos, como las contraseñas, para que sea más difícil suplantar tu identidad y acceder a tus cuentas.

El envío de un SMS con un código de autenticación es un método sencillo y rápido, ya que es un canal de comunicación directo y el usuario no tiene que hacer gran cosa más allá de esperar a que llegue el mensaje. ¿Por qué es tan inseguro? “Los SMS son susceptibles de ser atacados usando alguno de los diferentes métodos que han implementado hackers para engañar a los operadores móviles”, explica a Maldita.es Pino Caballero, doctora en Criptología y Seguridad Informática de la Universidad de La Laguna.

Uno de ellos es el intercambio de SIM o “SIM-swapping”, que funciona de la siguiente manera: la persona que quiere acceder a tu teléfono pide un duplicado de tu tarjeta SIM al operador móvil, haciéndose pasar por ti (en la mayoría de los casos, sólo tiene que saber tu nombre, y quizás el DNI o alguna pregunta de seguridad). Al emitir una nueva SIM, los operadores bloquean la antigua, por lo que tú te quedarás sin línea y la persona que se hace pasar por ti tendría acceso a los mensajes de texto.

Muchos bancos, como Santander o La Caixa, recurren a esta vía para autorizar transferencias de dinero, o sea que imagina lo que podría conseguir una persona con acceso a tu teléfono una vez averigüe cuál es tu banco.

Caballero opina que “actualmente no existe ningún canal totalmente seguro”: “La autenticación en dos pasos en la que uno de ellos se basa en el envío de un SMS o una llamada de teléfono es, en general, menos seguro que otros esquemas de dos pasos basado en otros factores como por ejemplo una característica biométrica o el uso de un token físico de seguridad que se posea”, dice.

Informes como este de Amnistía Internacional avalan este argumento, y resaltan que la 2FA es importante, pero no hay que pensar que es un método infalible para no ser víctima de ataques como el phishing o el que hemos mencionado antes. Recomiendan usar en vez los tokens físicos: son pequeños dispositivos que actúan como contraseñas en sí. Pueden ser un USB que enchufas al ordenador cuando se va a iniciar sesión y que te identifiquen, por ejemplo. Es el método que utiliza Google con sus empleados.

Y, si no, apps que instalas en el móvil y que cumplen la misma función: en vez de recibir un código de verificación por SMS, lo recibes en una app. Una de ellas es Authy, que en su página web tiene incluido un directorio de todos los servicios con los que es compatible y además explica cómo activar la 2FA usando la aplicación. En este enlace, la Oficina de Seguridad del Internauta explica cómo activar la 2FA para varios servicios.

¿Qué es el blockchain?

Nos habéis preguntado ya por esta tecnología y es normal, está en boca de todo el mundo, especialmente en la de empresarios y políticos que la mencionan en sus discurso (y en sus programas electorales) para hablar de la nueva “revolución tecnológica”. Pero quizás, para hablar de blockchain, antes deberíamos explicar lo que son las DLT (Distributed Ledger Technologies), que por sus siglas en inglés se traducen como “tecnologías de registro distribuido”.

El Banco de España las define, fundamentalmente, como “una base de datos descentralizada y única que gestionan varios participantes”. La tarea colaborativa es crucial para clasificar este tipo de tecnología, en la que entra el blockchain.

Pensemos en el blockchain como un bloc de notas dentro de una caja fuerte, en el que se comparten muchas transacciones por una red de usuarios pero todo está encriptado. De lo que pone en ese bloc de notas nos podemos fiar porque nadie puede cambiar lo que pone en él. ¿Por qué? Porque está diseñado para que solo se pueda acceder a él y hacer un cambio si todos los participantes que escriben en él se ponen de acuerdo para ello. Si son cientos de miles de personas, es improbable que eso pase. Un blockchain, o “cadena de bloques”, funciona de la misma manera: es una plataforma que permite registrar acciones para asegurarse de que no son falsificadas y que queden guardadas para siempre.

Ahora que tenemos el concepto básico, vayamos a su origen: se diseñó en 2009 para gestionar el bitcoin, una nueva moneda digital que no es como el dinero físico habitual con el que estamos acostumbrados a tratar y no la manejan los bancos. Por eso es importante que se cree este tipo de registro, para evitar la falsificación de una moneda virtual y controlar su distribución de forma colectiva. Del bitcoin te hablamos mucho en Maldita.es por ser protagonista de tantos timos falsos.

Pese a que es imprescindible mencionar esta criptomoneda para hablar del inicio del blockchain, los avances desarrollados en torno a la también llamada ‘cadena de bloques’ ya no se limitan solo al bitcoin, sino que ha ganado tal popularidad en la industria financiera, el comercio electrónico e incluso para algunos gobiernos que se busca aplicar en campos totalmente dispares y por eso se habla tanto de lo que “se va a hacer” con blockchain.

“A partir del surgimiento de las criptomonedas, se ha propuesto a lo largo de esta década una infinidad de aplicaciones del blockchain, donde es usado como contenedor genérico de otros tipos de dato, en lugar de transacciones monetarias”, asegura en un artículo Iñaki Úcar, doctor en telemática e investigador de la Universidad Carlos III. Advierte, sin embargo, que este tipo de tecnología solo asegura que no se pueda cambiar el registro, pero no se dice nada de la “validez” de la información transmitida. O sea, que sea veraz.

“Año tras año, hemos venido asistiendo a un desfile interminable de analistas y gurús de toda índole donde se nos promete que el blockchain es la nueva revolución en todo tipo de campos, pero esa revolución sigue sin llegar, ni siquiera en su aplicación original”, es decir, la del bitcoin, argumenta Úcar.

Esto se debe a que el gasto no solo monetario sino energético de aplicar una tecnología de registro distribuido como es el blockchain a gran escala (por ejemplo, para gestionar el voto de unas elecciones generales en un país entero) es tremendamente elevado y la infraestructura a utilizar no es aplicable en cualquier administración. Se necesitan dispositivos y ordenadores específicos capaces de gestionar una cantidad de energía muy potente que no está al alcance de cualquiera, así como un fuerte sistema de seguridad.

Aun así, existen proyectos de índole comercial y social que buscan darle salida a esta tecnología. Por ejemplo, la Comisión Europea resuelve este año su convocatoria “Blockhain por el bien social”, que dotará de una generosa contribución a proyectos que utilicen esta tecnología para solventar problemas globales.

Y antes de iros...

Te recordamos que para que nuestro consultorio tecnológico siga funcionando, ¡te necesitamos! Envíanos tus preguntas y todo aquello que te suene raro o inverosímil a nuestro perfil de Twitter (@malditatech), a nuestro Facebook, al correo electrónico [email protected] o a nuestro servicio de WhatsApp en el 655 198 538.

Nosotros no somos técnicos o ingenieros pero contamos con mucha ayuda de personas que son expertas en su campo para resolver vuestras dudas. Tampoco podemos deciros qué servicio usar o dejar de usar, solo te informamos para que luego decidas cuál quieres usar y cómo. Porque definitivamente, juntos y juntas es más difícil que nos la cuelen.