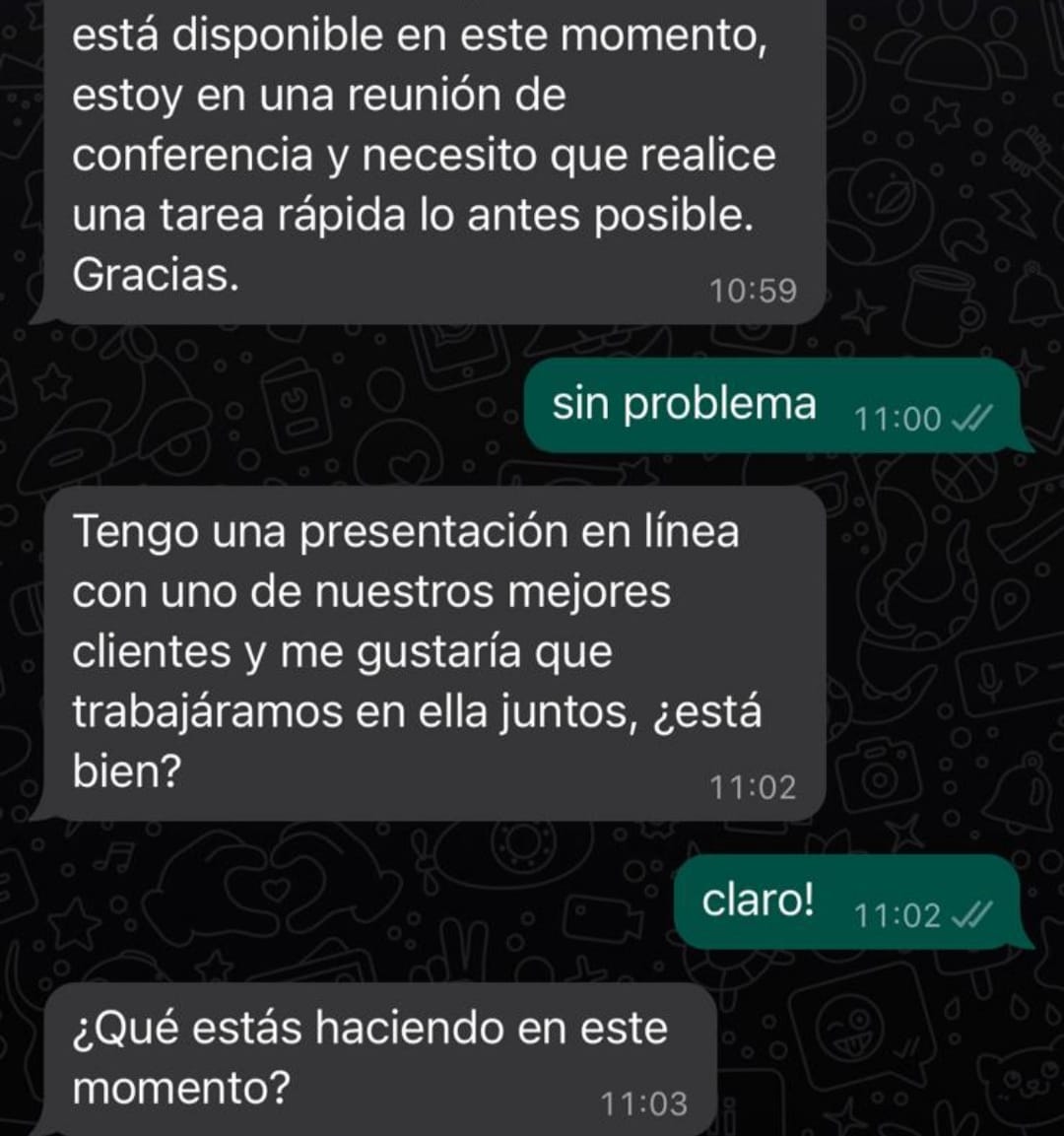

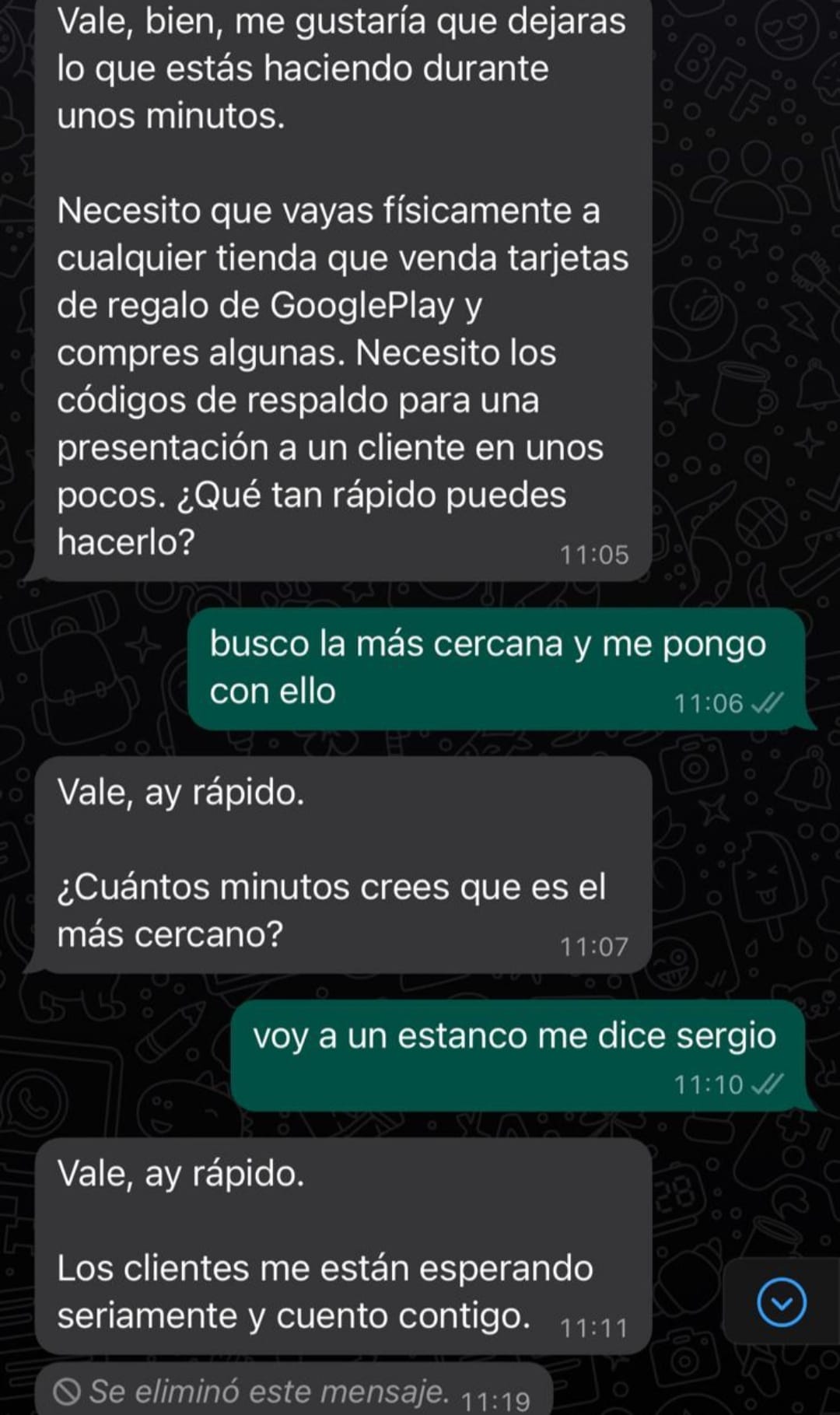

“Tengo una presentación con uno de nuestros mejores clientes ¿Qué estás haciendo en este momento?”. Este fue el mensaje que recibió Carlos (nombre ficticio) hace unos días mientras estaba trabajando como becario en su empresa. El mensaje venía, aparentemente, de su superior, Victoria (nombre ficticio). En una conversación de WhatsApp Victoria le pidió a Carlos un favor. “Necesito que vayas a cualquier tienda que venda tarjetas de Google Play y compres algunas. Necesito los códigos para una presentación a un cliente”, decía el mensaje, en el que aseguraba que era urgente.

¿El problema? Que con quién estaba hablando Carlos no era con su jefa, sino que los estafadores habían suplantado su identidad tomando la información de su Linkedin y empleando tanto la fotografía como su cargo en la empresa en la descripción de WhatsApp.

“Primero le enviaron un email sospechoso con mi nombre, y con el sentido de la urgencia le pidieron su número de teléfono”, relata Victoria, que describe que el empleado asumió que quién le escribía era su superior, pese a que ya tenía el teléfono real guardado en la agenda de contactos. “Se pensó que tenía dos móviles, uno profesional y otro personal, y entonces cayó en la trampa”, recuerda Victoria.

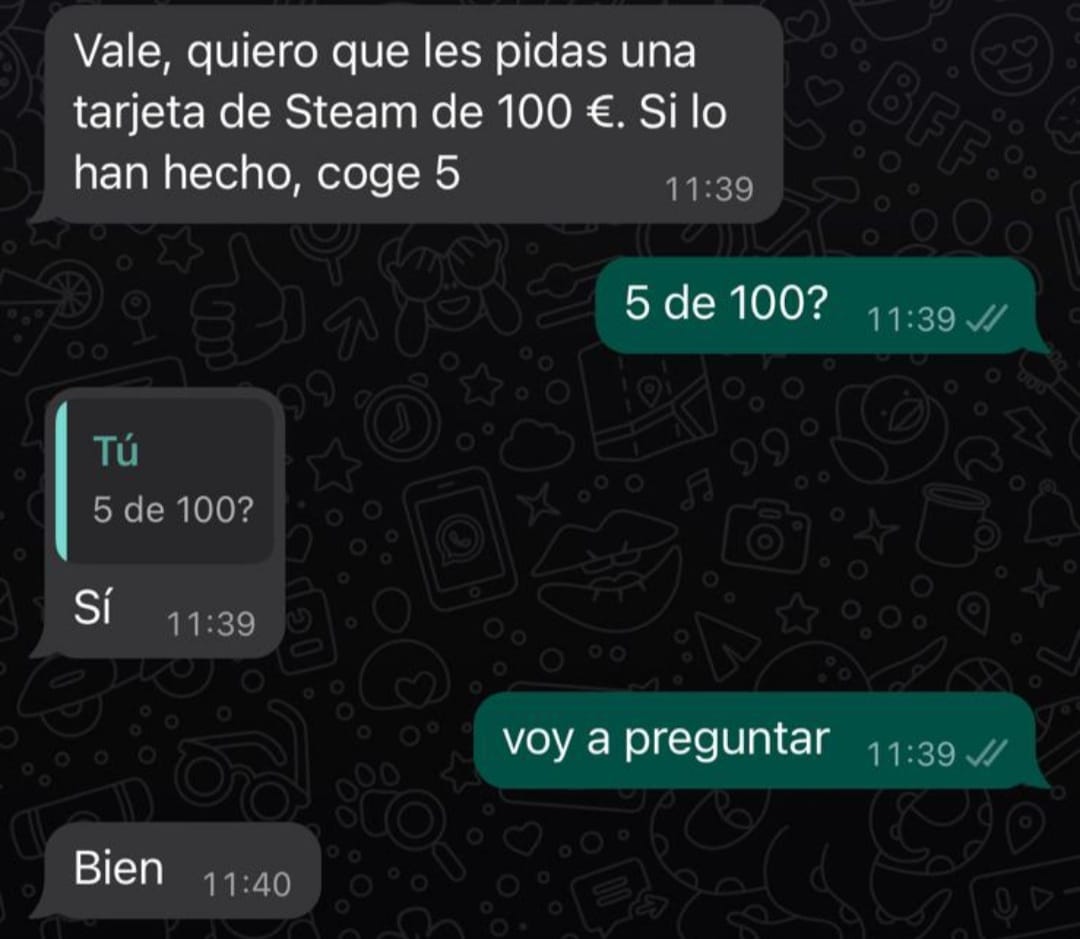

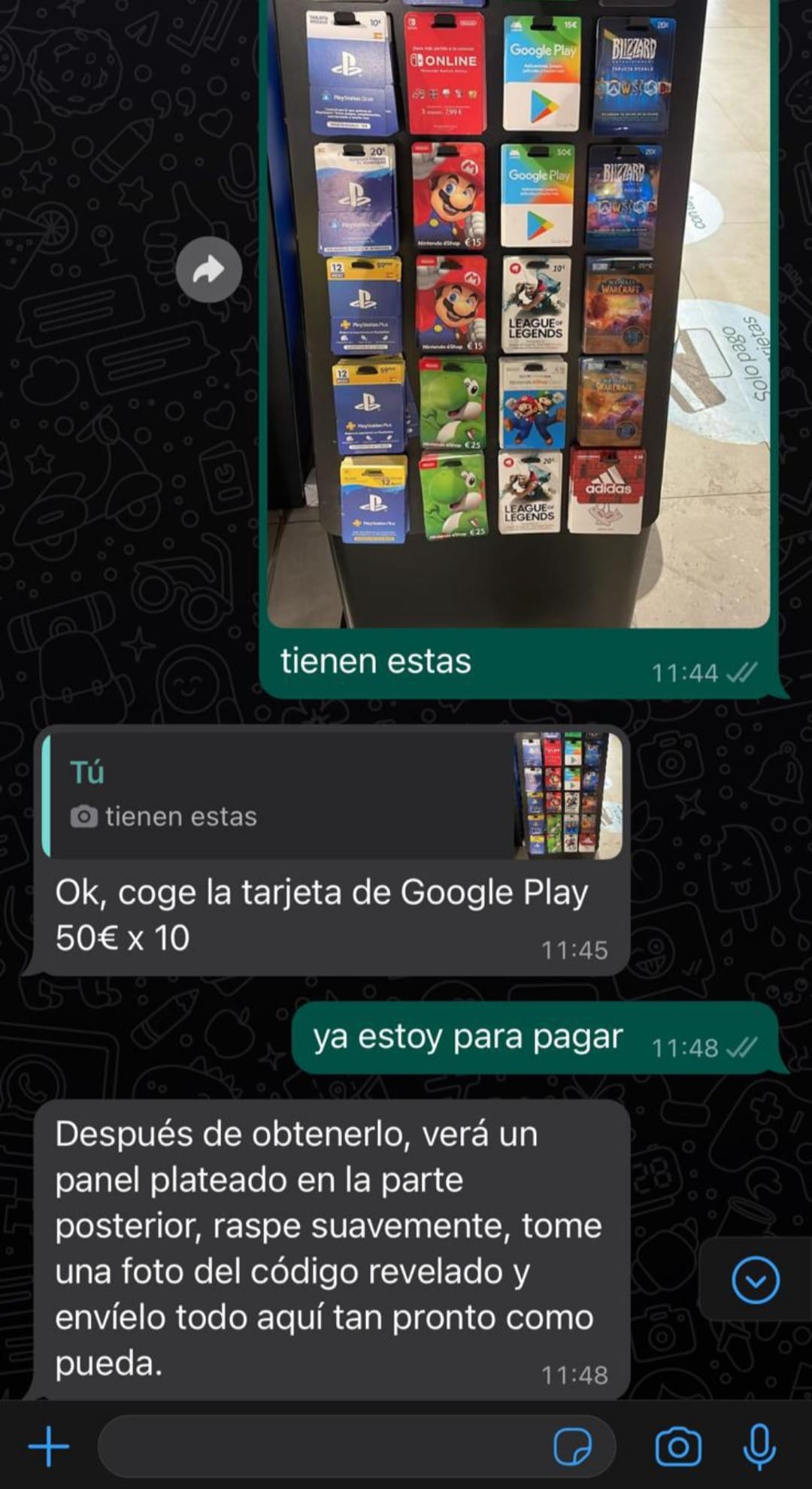

Tras contactar con él por WhatsApp, tras asegurar que se trataba de una “urgencia”, los timadores le pidieron a Carlos que se acercara a comprar 5 tarjetas de Steam (tienda virtual de videojuegos) por valor de 100€, un total de 500€. Al ver que no había, los estafadores pidieron en su lugar 10 tarjetas de 50€, una vez más para hasta alcanzar la cifra de los 500€.

Victoria relata que se dieron cuenta del engaño antes de compartir el código de estas tarjetas, por lo que pudieron denunciar ante las autoridades, y actualmente se encuentran en un proceso de devolución. “Al ver que no respondía, los estafadores intentaron llamar a Carlos. Le dijimos que no lo cogiera al darnos cuenta del engaño, pese a que insistieron”, asegura.

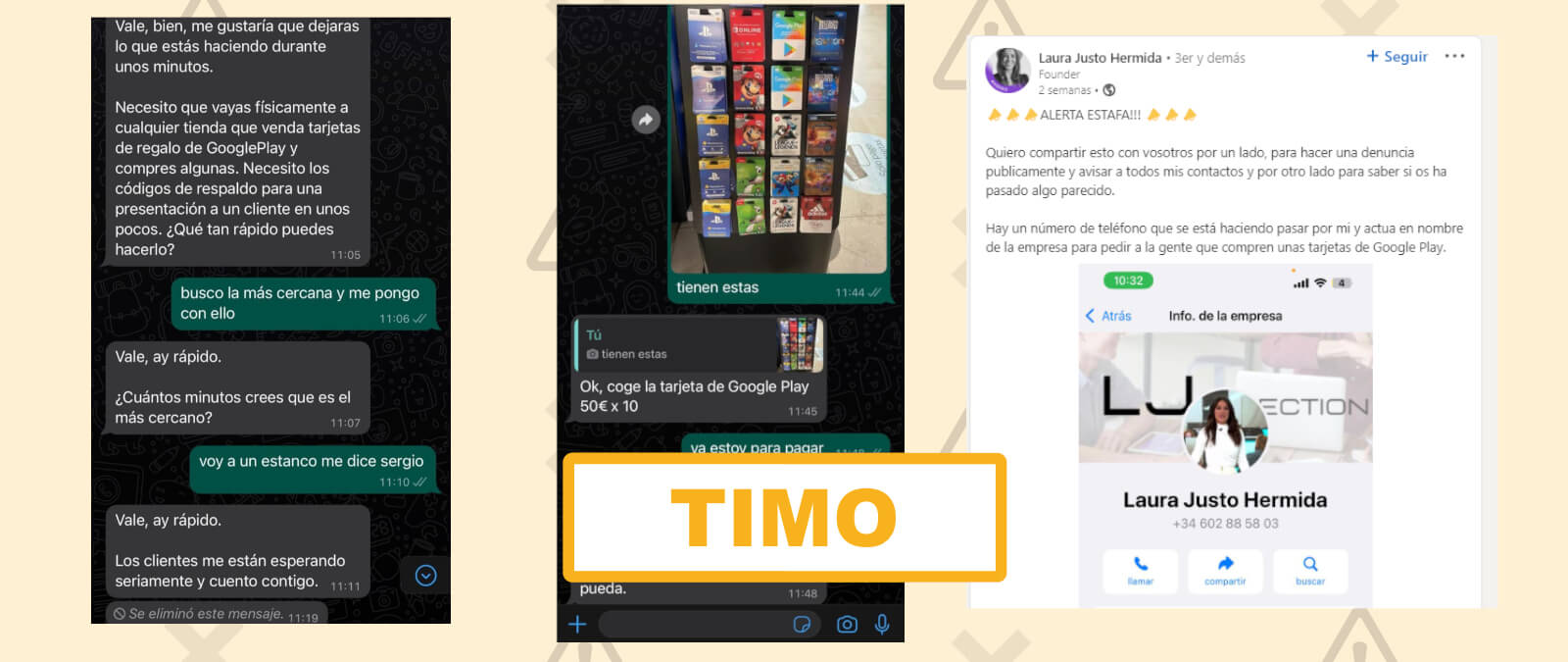

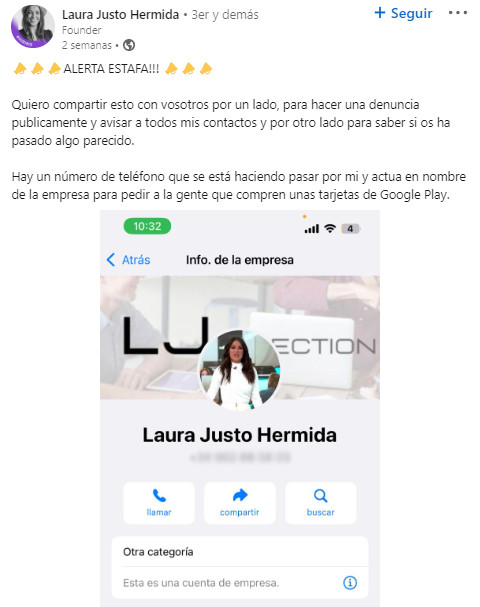

Victoria no ha sido la única víctima de este timo. Laura Justo Hermida, fundadora de LJSelection, ha relatado en Linkedin cómo su empresa habría sufrido un timo similar, en el que los timadores suplantaron su identidad en WhatsApp para pedir a un trabajador que comprara tarjetas de Google Play, según recoge El País.

“Ellos contactaron con una de mis trabajadoras diciéndole que estaba en una reunión y que necesitaba un favor urgente. Es cuando le pide lo de las tarjetas”, relata Laura en conversación con Maldita.es. “Le explica donde comprar, cuanto cuestan, etc.... y nunca le dice que sea yo, pero claro, la información del teléfono sale mi nombre y el nombre de la empresa”, detalla, e incide en que una vez que descubrieron el engaño “a los 10 minutos se cambiaron de perfil y pusieron el nombre de otra empresa”.

Cómo los timadores emplean la ingeniería social a través de la “estafa del CEO”

Desde Maldita.es no es la primera vez que vemos esta táctica, conocida como”el fraude del CEO”: una técnica que emplea la suplantación de identidad y la ingeniería social para atacar a las empresas, a través de operaciones que supuestamente han solicitado los altos cargos de estas compañías.

Cómo os explicamos, es un fraude que mezcla técnicas de ingeniería social y phishing para conseguir que una persona con acceso a las cuentas de una empresa piense que su jefe le está encargando hacer un envío de dinero ligado a una operación. O en todo caso, que le proporcione datos bancarios de la empresa.

Para esto, los ciberatacantes tienen que contar con ciertos datos: al menos el nombre, correo electrónico y puesto de la víctima en la empresa, así como el nombre y correo electrónico del director ejecutivo. Este último dato es importante porque los ciberatacantes lo suelen copiar casi a la perfección para colar el engaño.

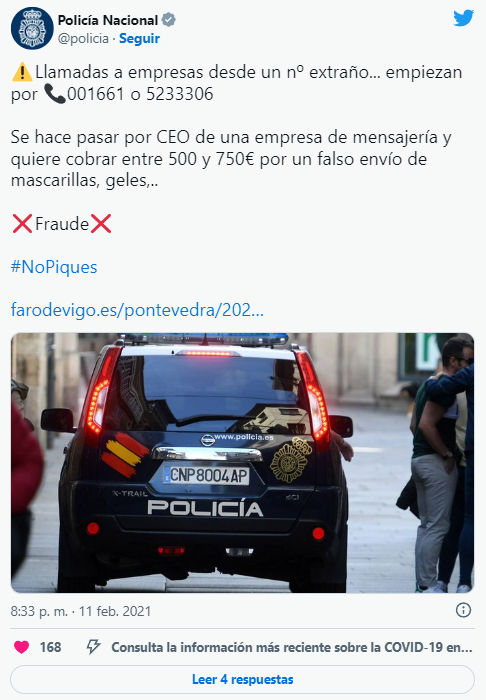

Debido a la proliferación de este tipo de fraudes, la Policía Nacional ya ha alertado a la ciudadanía a través de sus redes sociales sobre el modus operandi de los delincuentes:

En este caso los timadores van un paso más allá, y realizan esta jugada a través de aplicaciones de mensajería instantánea como WhatsApp para darle una mayor sensación de urgencia a las víctimas y que accedan a las peticiones de los estafadores, como es el caso de Victoria.

Este tipo de estafa se ha hecho más frecuente en los últimos años. En España, por ejemplo, uno de los casos más sonados de ‘fraude del CEO’ es el de la Empresa Municipal de Transportes (EMT) de Valencia y ocurrió en 2019, con el que los ciberatacantes consiguieron que se transfiriesen hasta 4 millones de euros a una cuenta en Hong Kong.

Por todo ello es conveniente formar a las personas para ser conscientes de esta posibilidad y que un error humano no les meta en un aprieto. El Instituto de Ciberseguridad da algunas recomendaciones: prestar atención a la ortografía del mensaje, verificar siempre el remitente del correo cuando pidan esta clase de transacciones por email, nunca abrir enlaces que nos manden desconocidos o descargar archivos adjuntos.