En algunos de los casos de phishing o de smishing que hemos desmentido en Maldita.es, hemos detectado una técnica que utilizan los timadores y que hace más difícil comprobar esa suplantación que están llevando a cabo: en esta ocasión os hablamos del cybersquatting. ¿Y qué significa este término? Es una práctica que consiste en registrar un nombre de dominio de una página muy parecido al de una empresa o institución para usarlo con fines fraudulentos y hacernos creer que estamos ante la página oficial. Todo ello para hacerse con nuestros datos o nuestro dinero.

Por poner un ejemplo real, si la URL de la Agencia Tributaria es agenciatributaria.es, el enlace agenciatributaria-es.online, usado en un caso de smishing, estaría cometiendo cybersquatting. Por eso, uno de los consejos que siempre os damos para que no os la cuelen con estos intentos de timo es que os fijéis en la URL a la que os redirigen y, aunque se le parezca a la oficial, comprobar que es la de la empresa o la institución que dicen ser. Porque los ciberdelincuentes siempre encuentran fórmulas que hacen más difícil detectar los casos de timos.

Usan las URL de las empresas o instituciones por las que se hacen pasar, con algunos cambios

Según el Instituto Nacional de Ciberseguridad (INCIBE), el cybersquatting es una “apropiación de nombres de dominio” que “consiste en registrar un determinado nombre de dominio que simula a uno legítimo, para posteriormente traficar con él o hacer uso con fines fraudulentos”. Usado en casos de phishing, nos intentan hacer creer que la URL que nos envían es la oficial de la empresa o de la institución a la que están suplantando para que así confiemos en el mensaje y les ofrezcamos lo que nos piden.

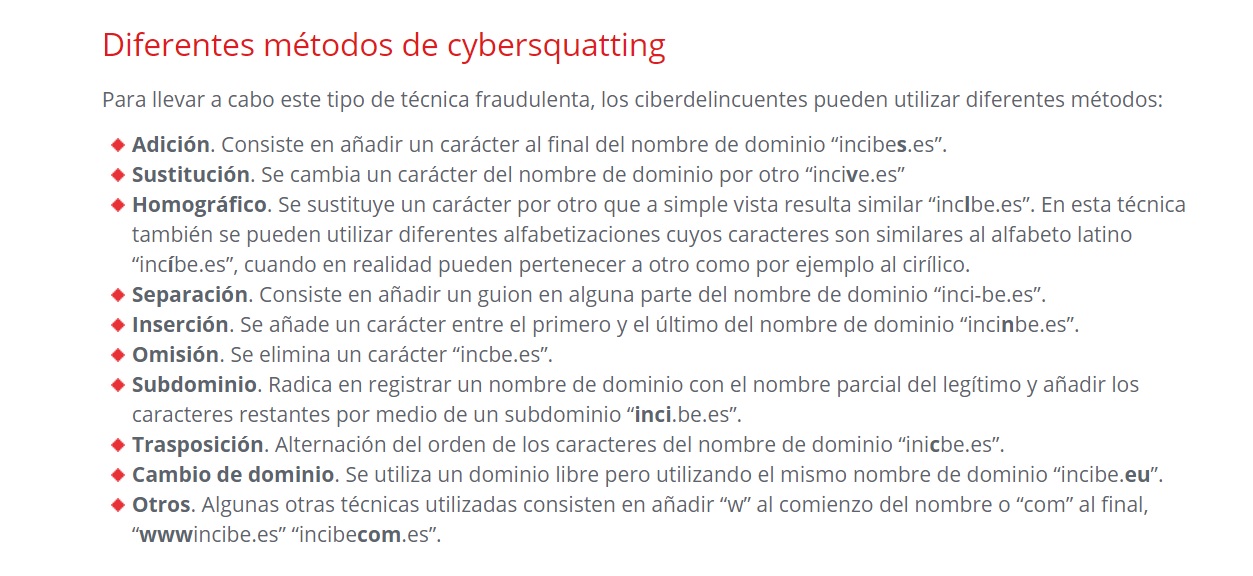

El INCIBE también hace distinción entre las diferentes técnicas de cybersquatting que emplean los timadores y entre la gran cantidad de casos de phishing o smishing de los que os hemos alertado en Maldita.es, hemos detectado algunos de ellos.

Cuidado cuando añaden uno o varios caracteres detrás del dominio

Añadir uno o varios caracteres al final del dominio es uno de los casos con los que nos hemos encontrado. En este ejemplo de phishing en el que suplantaron a la plataforma Netflix se ve muy claro, pues en un primer vistazo podríamos obviar que han añadido “cl” al final del dominio (netflixcl.com).

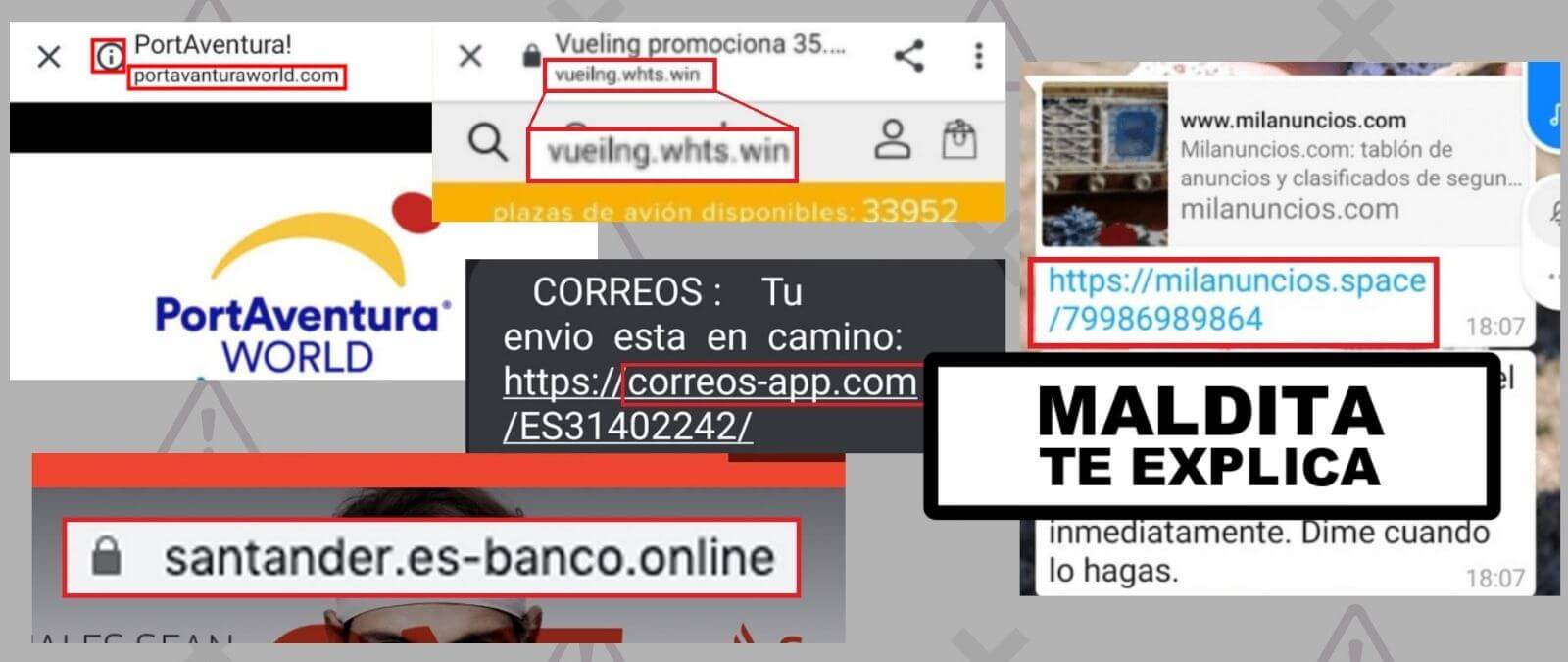

No es el único caso de este tipo que os hemos contado, como en esta otra ocasión en la que se hacían pasar por Correos con un SMS que contenía un archivo malicioso. Los enlaces cambiaban de un mensaje a otro, pero siempre añadían un guion y varios caracteres (correos-app.com, correos-cdn.com o correos-apli.com). Algo parecido sucede con este intento de timo en el que suplantaron a la empresa Mercadona con esta URL (mercadona.es-celebrar.com) mientras que la oficial es ‘mercadona.es’. Es el mismo ejemplo que este sobre el Banco Santander, en el que a la URL oficial (santander.es) han añadido esto: -banco.online.

Ojo también cuando cambian una letra por otra o le cambian el orden a un par de caracteres

Cuidado con la técnica que el INCIBE llama “sustitución” porque el hecho de que nos cambien una letra por otra también es difícil de detectar a simple vista. Así nos la intentaron colar con esta supuesta oferta de cinco entradas gratis para mil familias para el parque de atracciones PortAventura. En vez de 'portaventuraworld.com', como es la web original, cambiaron el dominio por 'portavanturaworld.com', cambiando la segunda “e” por una “a”. A simple vista parece que es la URL de la web oficial del parque.

Otras veces lo que hacen es utilizar el nombre de la entidad, pero con un dominio (lo que va después del punto) distinto. Por ejemplo, hace poco también os contamos cómo clonan la web de Milanuncios para enviarles el enlace a los vendedores y obtener así sus datos bancarios, ¿os acordáis? Pues ahí también emplean esta misma técnica en la URL: milanuncios.space seguido con una barra y varios dígitos, en lugar de milanuncios.com.

Con estas van unas cuantas técnicas, pero no son las únicas. En este otro ejemplo de Vueling, en el que supuestamente ofrecían 35.000 plazas de avión gratis, incluso mezclan varias de ellas, como sustituir el orden de las letras (“vueilng” en lugar de “vueling”) y cambiar el dominio (.whts.win en vez de .com).

En definitiva, los ciberdelincuentes siempre van a buscar fórmulas con las que alcanzar sus objetivos y una de ellas es el cybersquatting. Aunque con métodos ligeramente diferentes, si algo tienen en común todos estos casos es que nos hacen aún más difícil identificar que estamos ante intentos de timos. Por eso, con más razón es importante que siempre prestemos una atención especial a las URL y comprobemos si es o no la oficial de la entidad por la que se hacen pasar, aunque a simple vista se le parezca bastante.

Además, si eres una empresa a la que han suplantado mediante un caso de cybersquatting, el INCIBE también ofrece indicaciones sobre lo que puedes hacer al respecto.

Si os encontráis con uno de estos casos podéis escribirnos a [email protected].

Cómo evitar ser víctima de phishing y smishing:

No podemos hacer que dejen de llegarte estos casos, pero sí tenemos una serie de recomendaciones que puedes seguir cuando te vuelva a llegar una supuesta alerta o sorteo que use el nombre de tu empresa de confianza.

- Fíjate bien en la dirección del correo electrónico o del SMS. Si te llega un mensaje, presta atención a la dirección del correo que te lo envía, concretamente a lo que viene después de la "@". En el caso del SMS, observa que la URL del link sea el de la empresa que dice ser. Si notas algo raro, borra el mensaje.

- Mira la dirección de la web a la que te redirige. Normalmente este tipo de notificaciones vienen con un link en el que te piden que introduzcas tus datos. Si la url de esta página web no es de la empresa por la que se hace pasar o es una mezcla de letras, números y el nombre de esa empresa, no introduzcas tus datos. Para ello, fíjate bien en lo que aparece antes del último punto, ese es el dominio real de la página web.

- Cuidado si al intentar pinchar en los elementos de la web no te dirige a ningún sitio o te pide verificar tus datos.

- Contrasta con las fuentes antes de dar tus datos. Estos mensajes transmiten urgencia para que no te dé tiempo a reaccionar. Recuerda que puedes preguntar a la propia compañía, a la Policía o a la Guardia Civil o a nosotros a través de nuestro servicio de WhatsApp.

Primera fecha de publicación de este artículo: 20/08/2021