“Un mundo sin contraseñas”. Oímos esa frase cada vez con más frecuencia. ¿Cómo entraríamos a nuestras cuentas y nuestros perfiles de Internet? ¡Si eso es como se quitaran la llave de mi casa! En ese caso, sólo nos quedaría llamar a un cerrajero o romper la ventana para entrar y abrir desde dentro. Los nuevos estándares tecnológicos para eliminar las contraseñas se basan un poco en este último punto, salvo que ahorrándonos los cristales rotos. Es el caso de FIDO, un sistema de autenticación sin contraseñas por el que nos habéis preguntado.

Un sistema para desechar las contraseñas que está a punto de cumplir una década

Antes qué nada, ¿qué es FIDO? No son las siglas de un sistema tecnológico, si es eso lo que os estáis preguntando, sino de una alianza entre varias empresas tecnológicas y bancarias, como Amazon, American Express, Intel, Meta, Visa o Samsung. También forman parte organizaciones como Mozilla o Red Hat y departamentos gubernamentales como el Ministerio de Transformación Digital de Australia y el departamento de Seguridad de la Información de Alemania.

FIDO lleva en marcha desde 2013, pero ha vuelto a ser noticia porque en mayo de 2022 tres gigantes tecnológicos han anunciado que también lo implementarán en sus sistemas: Apple, Microsoft y Google. Tampoco significa que la función ya esté disponible; por el momento, sólo se ha anunciado su intención de implementar el protocolo.

El objetivo de esta alianza es crear un sistema de autenticación digital que no se base en introducir una contraseña de creación propia. Según sus datos, las contraseñas son la raíz del 80% de las brechas de seguridad. Año tras año, se ve que seguimos usando las mismas claves fáciles y simples que pueden averiguarse en apenas unos minutos, pese a las advertencias de los especialistas en ciberseguridad. Empresas como Nord Security realizan ránkings anuales de las contraseñas más usadas que han aparecido en filtraciones de datos: “123456”, “qwerty”, “password” o “11111” siguen estando entre ellas.

Contraseñas, códigos PIN, datos biométricos... No hay una sola forma de identificarnos

Las contraseñas no son la única manera de identificarnos en un servicio digital, pero sí la más común. “Existen tres modos de saber que eres un usuario legítimo: por algo ‘que sabes’ (una contraseña o un pin), por algo ‘que tienes’ (la llave de tu casa) o por algo ‘que eres’ (una identificación biométrica como la huella o la cara)”, nos explica nuestro maldito Carlos Tomás, que nos ha prestado sus superpoderes como especialista en ciberseguridad y criptografía. Siguiendo con el ejemplo, expone que a veces “se usan combinaciones (por ejemplo, para sacar dinero de un cajero se usa una tarjeta (algo que tienes) y algo que sabes (el pin), y si sacas el dinero en ventanilla se usa algo que tienes (un DNI) que se comprueba con algo que eres (que te pareces a la foto de ese DNI)”.

¿Dónde entra el sistema de FIDO, en ese caso? La idea es sustituir las contraseñas por algo que tenemos. “En este caso, es un almacenamiento de claves criptográficas como es una tarjeta contactless o el DNI electrónico. De esa manera, alguien que no tenga ese almacén criptográfico no se podrá autenticar”, continúa Tomás.

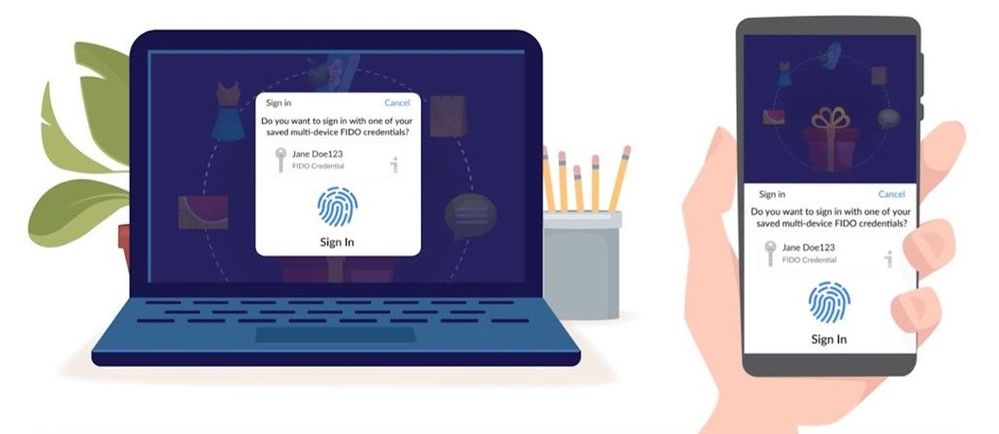

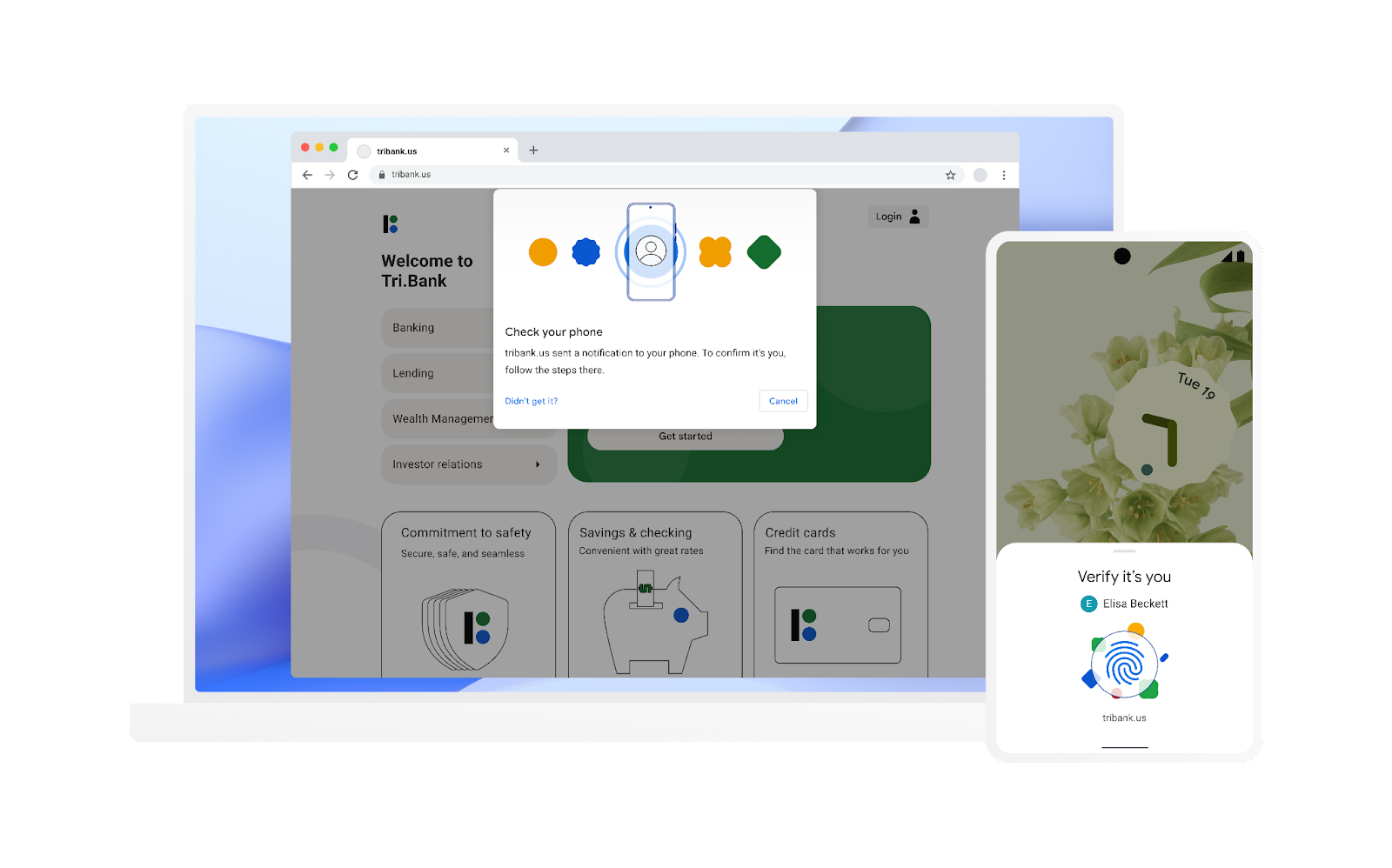

Tal y como lo presenta FIDO, en este caso no tendríamos que acordarnos de una contraseña, sino que el sistema funciona como una especie de ‘caja fuerte’ (un almacén criptográfico) que se abre cada vez con una ‘llave’ (una clave criptográfica) nueva que se guarda en el propio móvil u ordenador. Para que se nos dé esa ‘llave’, bastaría con que nos identificásemos con otro método de nuestra elección, como un PIN o un escaneo de nuestra cara o nuestra huella dactilar (datos biométricos).

“A día de hoy ya estamos usando algo parecido por ejemplo en las aplicaciones móviles que permiten delegar la autenticación al sensor de huella del teléfono, donde tenemos un almacén de claves criptográficas cuya llave es la huella”, señala Tomás. Si usas un gestor de contraseñas, te puede sonar este método: guardamos todas nuestras contraseñas en la ‘caja fuerte’ de la aplicación, y fijamos una clave maestra para abrirla. Sin esa contraseña maestra, nos quedamos sin acceso a todas las demás.

Una 'caja fuerte' con varias 'llaves' que solo podrá tener cada usuario, y nadie más

En la práctica, el sistema FIDO evita tener que crear y escribir una contraseña complicada y difícil de memorizar cada vez que nos registramos en un sitio nuevo (y sí, de momento estos son los pasos que deberías seguir), sino que al hacerlo desde un dispositivo que ya tengamos configurado, directamente nos deje entrar a la web o la aplicación a la que queramos ingresar. La diferencia que guarda con un gestor de contraseñas o con el sistema de autoguardado de un navegador, según Tomás, es que, al final, existe la posibilidad de que consigan adivinar nuestra clave maestra a través de ingeniería social o fuerza bruta, y con ello acceder a todas nuestras claves.

“Para iniciar sesión, los usuarios tendrán que hacer lo mismo que ya hacen a diario para desbloquear sus dispositivos, como indicar el código PIN o utilizar un sistema de reconocimiento facial o de huella dactilar. Este nuevo enfoque protegerá del phishing y será mucho más seguro que las contraseñas y las tecnologías multifactor, como los códigos de un solo uso enviados por SMS”, señalaba Apple sobre este sistema.

¿Suena más fácil, no? ¿Es seguro? También nos contesta Tomás: “El sistema FIDO se basa en claves criptográficas, por lo que atacarlas por fuerza bruta es imposible en un tiempo razonable. La limitación es que dependemos de un elemento que podemos perder, por lo que siempre tendremos que autorizar otros métodos de reserva en caso de pérdida, ya que si no podríamos perder el acceso para siempre”. O sea, que la seguridad real del sistema depende de que los métodos que autoricemos para que se nos dé la ‘llave’ de la ‘caja fuerte’ de FIDO que decíamos al principio sean también seguros.

En este artículo ha colaborado con sus superpoderes el maldito Carlos Tomás, especialista en criptografía y ciberseguridad.

Gracias a vuestros superpoderes, conocimientos y experiencia podemos luchar más y mejor contra la mentira. La comunidad de Maldita.es sois imprescindibles para parar la desinformación. Ayúdanos en esta batalla: mándanos los bulos que te lleguen a nuestro servicio de Whatsapp, préstanos tus superpoderes, difunde nuestros desmentidos y hazte Embajador.