Quizás habréis oído hablar en estos días de una estafa que ha sufrido un grupo farmacéutico con sede en Galicia: suplantaron el correo electrónico del jefe de la empresa para pedir que se transfiriesen varias sumas de dinero. El empleado que recibía los correos accedió a las operaciones creyendo que las órdenes las daba su jefe. Por muy torpe que parezca esta acción, es un ciberataque común llamado el ‘fraude del CEO’ (fraude del director ejecutivo) y se lleva cuantías millonarias por delante.

¿En qué consiste exactamente? Es un fraude que mezcla técnicas de ingeniería social y phishing para conseguir que una persona con acceso a las cuentas de una empresa piense que su jefe le está encargando hacer un envío de dinero ligado a una operación. O en todo caso, que le proporcione datos bancarios de la empresa.

Para esto, los ciberatacantes tienen que contar con ciertos datos: al menos el nombre, correo electrónico y puesto de la víctima en la empresa, así como el nombre y correo electrónico del director ejecutivo. Este último dato es importante porque los ciberatacantes lo suelen copiar casi a la perfección para colar el engaño.

Debido a la proliferación de este tipo de fraudes, la Policía Nacional ya ha alertado a la ciudadanía a través de sus redes sociales sobre el 'modus operandi' de los delincuentes:

Cómo se falsifica el correo electrónico corporativo

En muchos casos, el correo electrónico presenta algún pequeño fallo. Por ejemplo, que un caracter no se corresponda: en vez de una ‘l’ (letra ele), se utiliza una ‘I’ (una ‘i’ mayúscula). En otros, se suplanta directamente el dominio verdadero, una práctica llamada email spoofing. Sergio Carrasco, ingeniero de telecomunicaciones y especializado en ciberseguridad, nos explica que esto se consigue gracias a que algunos de los protocolos que hacen funcionar el envío de correos no tienen mecanismos de autentificación.

Este ingeniero nos pone un ejemplo: “Si tú usas un servidor ‘x’ para hacer un envío y dices que tu dirección es ‘[email protected]’, el servidor que recibe el mensaje revisa de qué servidor ha salido y hace un repaso por la lista de servidores que están autorizados para mandar correos desde direcciones con el dominio ‘maldita.es’. Piensa que puede haber varios: utilizas ese correo desde una cuenta de Google, a través de un servicio como Mailchimp para mandar listas, etc. y si no está en ninguna de esas, mirará los protocolos que ha establecido el dueño del dominio”.

Cuando esos protocolos no cuentan con los mecanismos de autenticación que comentábamos más arriba, el atacante puede hacer que el destinatario reciba un correo con un asunto o una dirección cambiada.

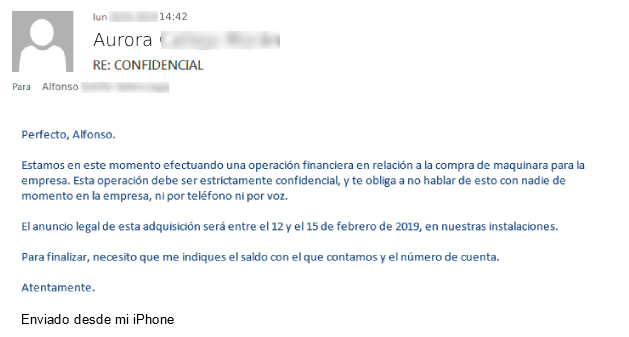

Una vez conseguido ese detalle, los ciberatacantes mandan un correo al empleado o empleada en cuestión pidiendo que lleve a cabo la operación. Suelen incluir motivos comunes: que es para “una operación muy importante en el extranjero”, que “requiere total confidencialidad” o que solo se puede “tramitar por mail”.

De qué depende que el timo se complete

El éxito de la operación depende de varios factores, que van desde la perspicacia de los empleados que terminan siendo víctimas al grado de conocimiento de la dinámica de las empresas. Por ejemplo, el INCIBE cuenta en esta publicación el ejemplo real de una clínica de fisioterapia a la que intentaron engañar con este fraude. El ataque no dio resultado porque la persona que recibió el correo falso se dio cuenta de que su jefa nunca le pediría el número de cuenta bancaria para hacer una operación.

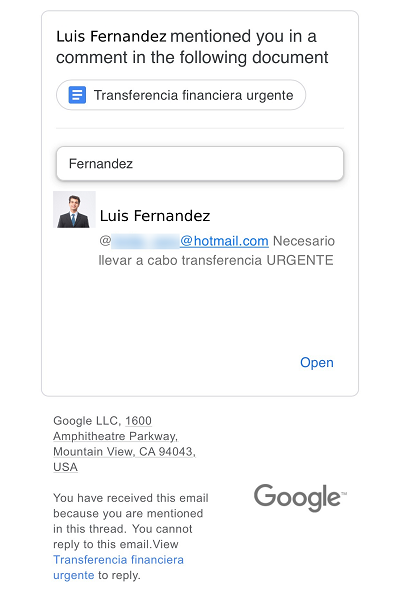

Algunas veces y dependiendo del proveedor de correo electrónico que se utilice, el mensaje falso puede acabar en la carpeta de Spam y el destinatario no se lo encontraría nunca. Sin embargo, esta técnica se va sofisticando con el tiempo y se busca que parezca lo más verídica posible, así que se van buscando nuevos formatos: por ejemplo, una invitación para Google Drive. El INCIBE también habla de esta técnica en este post.

Se ha hecho más frecuente en los últimos años. En España, por ejemplo, uno de los casos más sonados de ‘fraude del CEO’ es el de la Empresa Municipal de Transportes (EMT) de Valencia y ocurrió en 2019, con el que los ciberatacantes consiguieron que se transfiriesen hasta 4 millones de euros a una cuenta en Hong Kong

Por todo ello es conveniente formar a las personas para ser conscientes de esta posibilidad y que un error humano no les meta en un aprieto. El Instituto de Ciberseguridad da algunas recomendaciones: prestar atención a la ortografía del mensaje, verificar siempre el remitente del correo cuando pidan esta clase de transacciones por email, nunca abrir enlaces que nos manden desconocidos o descargar archivos adjuntos.