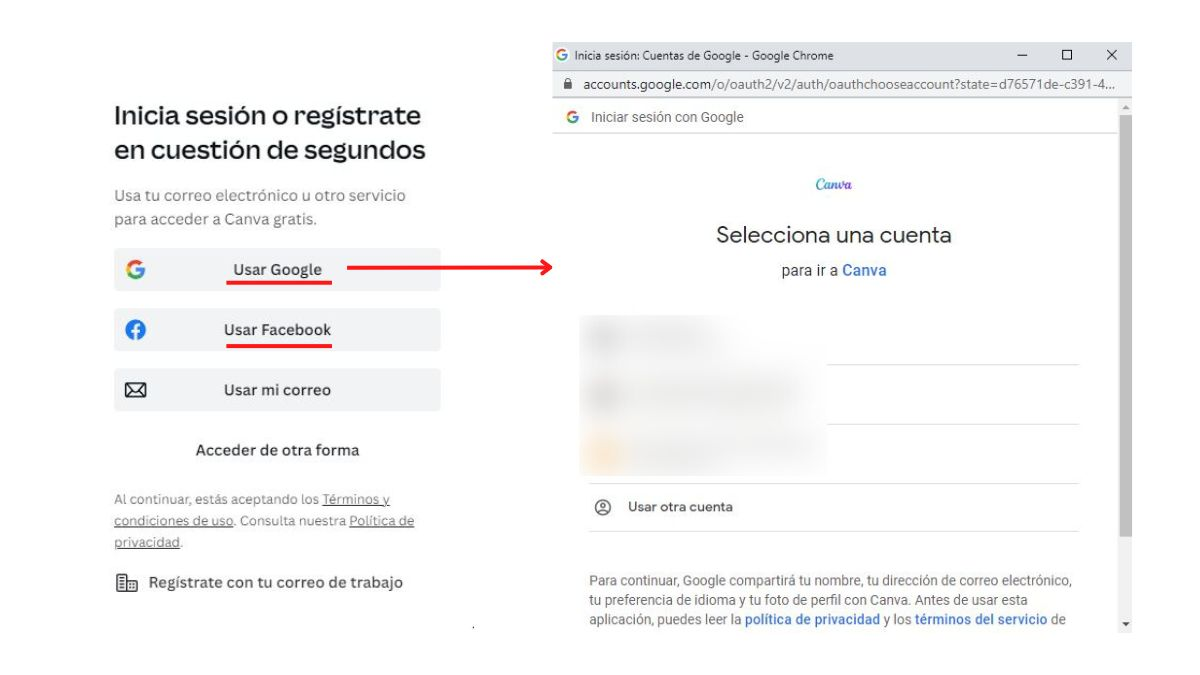

Imagínate que quieres iniciar sesión en una página web. Normalmente, el sitio te pedirá que te registres con un usuario y una contraseña. Pero existe otra opción con la que no tienes que recordar las credenciales de cada sitio web en el que quieres ingresar: identificarte a través de un servicio como Google o Facebook. Tras hacer clic en un botón, nos aparece una ventana emergente en la que introducir los datos de nuestro correo electrónico o perfil de la red social. Así de simple. Según indica el Instituto Nacional de Ciberseguridad (INCIBE), a este proceso se le conoce como estándar abierto de autenticación (o OAuth) y nos permite unificar el registro de varios sitios bajo una misma cuenta.

Pero ojo, porque si no nos fijamos bien podemos ser víctimas de una técnica conocida como Browser-in-the-Browser (“navegador en el navegador”, en español). Los ciberdelincuentes clonan una página de un servicio online en el que estamos interesados en entrar. No sólo eso, sino que dentro de esa página falsa te dirigen a una ventana emergente de inicio de sesión “haciendo que el usuario crea que es una ventana de inicio de sesión legítima, como las que ya estamos acostumbrados a ver en muchas webs legítimas, e introduzca así sus credenciales”, explica el INCIBE.

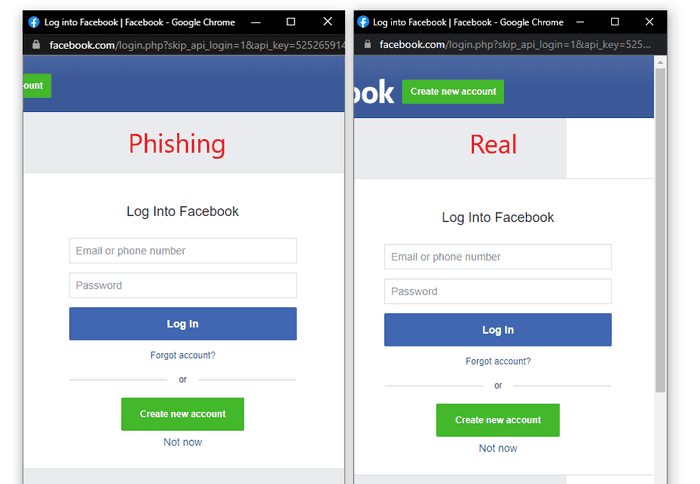

El investigador de seguridad mr.d0x (pseudónimo) explica en su blog que crear una ventana emergente que imite a una legítima es bastante sencillo. En la siguiente imagen, vemos una ventana emergente falsa diseñada por él frente a una real. “Muy pocas personas notarían las ligeras diferencias entre las dos”, afirma el investigador.

Los riesgos de caer en este timo

Si no nos damos cuenta del engaño e introducimos nuestras credenciales, estas llegarán directamente al servidor del ciberdelincuente. El INCIBE señala que existen otros riesgos aparte del robo de nuestro usuario y contraseña. Podrían extorsionarnos, dado que tienen acceso a nuestros datos personales de distintas cuentas de usuario; podrían hacernos cargos económicos utilizando datos bancarios robados e, incluso, podrían suplantarnos la identidad.

Cómo evitar ser víctimas del 'Browser-in-the-browser'

Para evitar estos peligros, la institución apunta una serie de pistas que nos deberían hacer sospechar:

- Si pinchamos en la opción de iniciar sesión con nuestro correo o perfil en una red social y no se abre una nueva ventana en la barra de tareas.

- Si no nos dejan modificar el tamaño de la ventana emergente que se ha abierto.

- Si intentamos cambiar el contenido que aparece en la barra de direcciones y no es posible.

- Si minimizamos la ventana principal y también desaparece la ventana emergente. El INCIBE indica: “Minimiza la ventana principal del buscador desde la que apareció el formulario de inicio. Si este formulario desaparece simultáneamente al de la pantalla de inicio, entonces se tratará de una ventana fraudulenta. Las ventanas reales continúan siempre en la pantalla”.

- Si arrastramos la ventana emergente fuera del borde del navegador (como se indica en la imagen) y esta no se separa de la ventana principal.

“Una ventana normal cruzaría sin problema, ya que no forma parte de la otra, mientras que una ventana ficticia o maliciosa se quedaría atascada en el interior de la ventana principal, como si formara parte de ella”, afirma el INCIBE.