Nos habéis preguntado por un supuesto correo electrónico del Banco Santander que afirma que el PIN de la cuenta ha sido bloqueado y que el usuario no podrá usar su cuenta bancaria hasta que esa información no se actualice. Pero es un timo: se trata de un caso de phishing en el que los timadores emplean la imagen corporativa del banco. Pero el remitente no tiene relación con el banco.

En Maldita.es ya hemos alertado por este tipo de casos, que se caracterizan por hacerse pasar por una entidad bancaria con el fin de conseguir los datos personales y bancarios del usuario, ya sea a través del email o de un SMS. En este caso, la persona recibe un correo de su banco donde se le pide que haga clic en un enlace para actualizar la información de la cuenta bancaria, cuyo acceso ha sido bloqueado, y que ingrese su contraseña y su firma electrónica.

El Banco Santander no pide tu contraseña o firma electrónica por correo

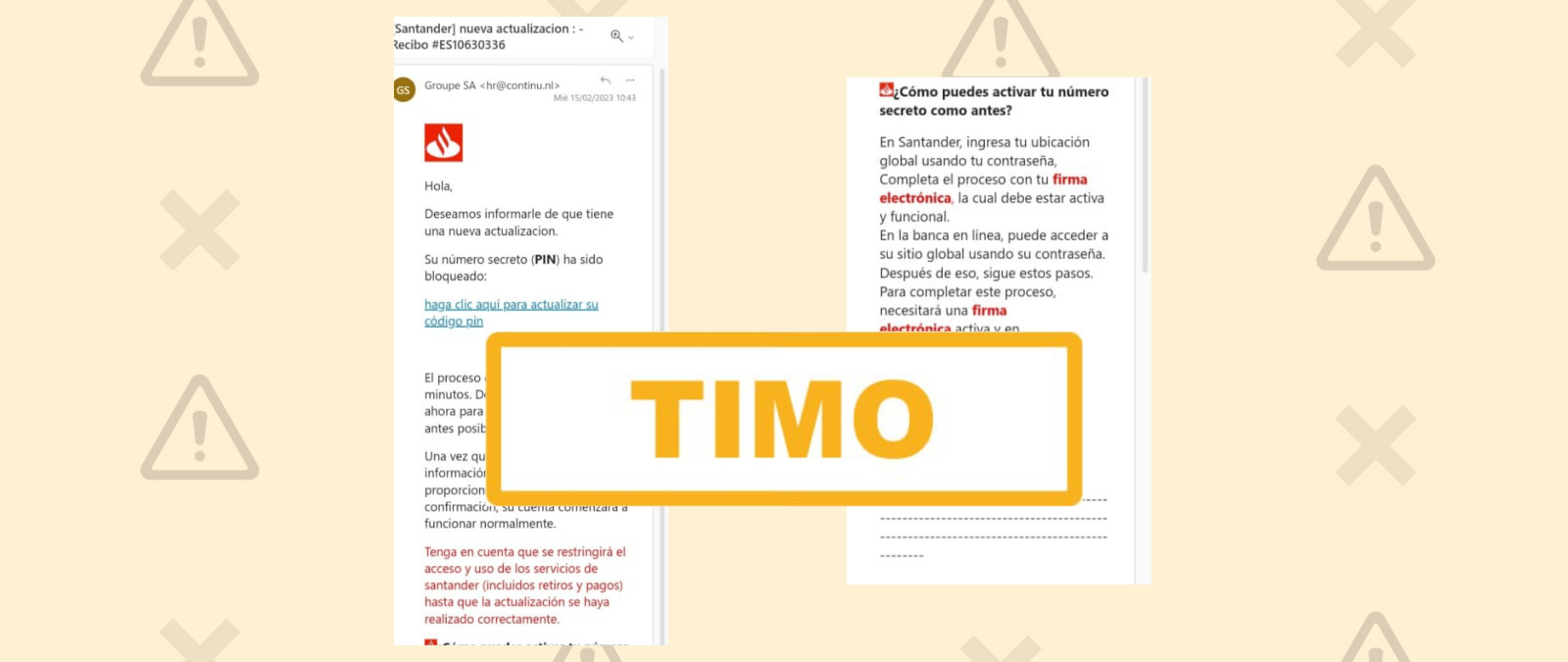

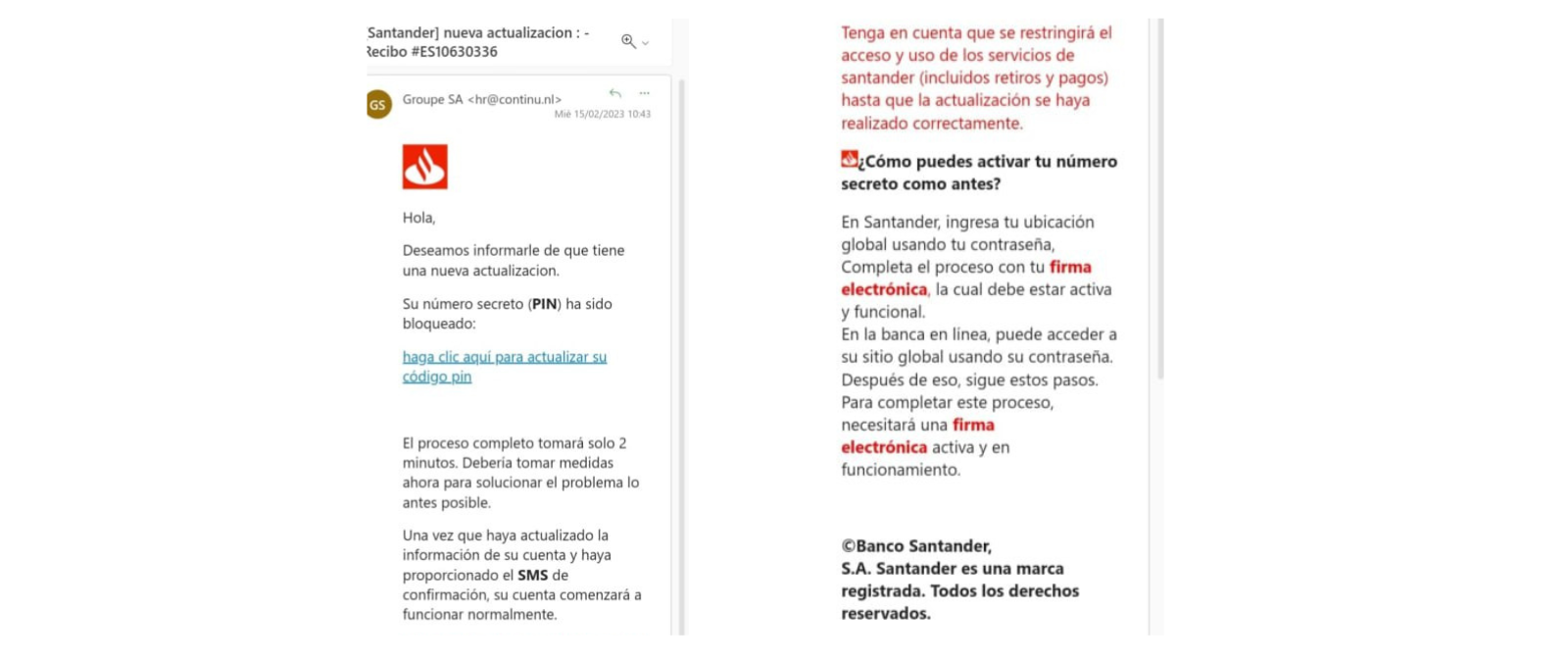

“Deseamos informarle de que tienen una nueva actualización. Su número secreto (PIN) ha sido bloqueado: haga clic aquí para actualizar su código PIN. El proceso completo tomará solo 2 minutos”. Con este mensaje se difunde un supuesto correo electrónico del Banco Santander, en el que nos piden actualizar la información de nuestra cuenta y proporcionar un SMS de confirmación. “Tenga en cuenta que se restringirá el acceso y uso de los servicios de Santander (incluidos retiros y pagos) hasta que la actualización se haya realizado correctamente”, incide el mensaje, que asegura que necesitaremos una firma electrónica para “completar el proceso”.

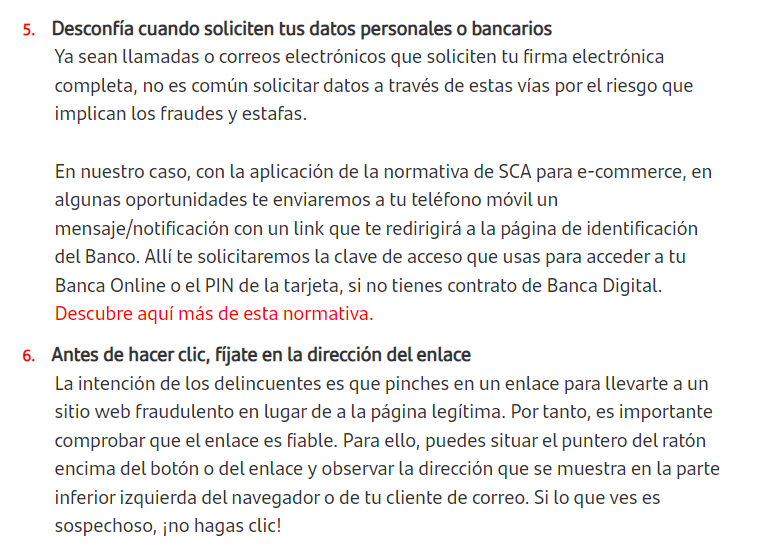

El correo electrónico añade un enlace en el que, en teoría, debes pinchar para activar “el nuevo sistema de seguridad web”. Pero es un timo. Desde el Banco Santander nos han asegurado que el correo no ha sido emitido por la entidad bancaria y que se trata de una suplantación de su identidad. Además, el Banco Santander indica en su página web que, ya sean llamadas o correos electrónicos que soliciten tu firma electrónica completa, “no es común solicitar datos a través de estas vías por el riesgo que implican los fraudes y estafas” y recomienda desconfiar de mensajes con “asuntos alarmistas”.

Por otro lado, la entidad bancaria indica que, si no conoces al remitente o el dominio no coincide con la empresa o servicio que dice ser puedes estar ante un caso de phishing, como en este caso, que el remitente dice que pertenece a “Groupe SA”, sin ningún tipo de logo oficial, y con el siguiente mail: “[email protected]”.

Consejos para evitar ser víctima de ‘phishing’

No podemos hacer que dejen de llegarte estos casos, pero sí tenemos una serie de recomendaciones que puedes seguir cuando te vuelva a llegar una supuesta alerta o sorteo que use el nombre de tu empresa de confianza.

- Fíjate bien en la dirección del correo electrónico. Si te llega un mensaje, presta atención a la dirección del correo que te lo envía, concretamente a lo que viene después de la "@". Si notas algo raro, borra el correo.

- Mira la dirección de la web a la que te redirige. Normalmente este tipo de notificaciones vienen con un link en el que te piden que introduzcas tus datos. Si la url de esta página web no es de la empresa por la que se hace pasar o es una mezcla de letras, números y el nombre de esa empresa, no introduzcas tus datos. Para ello, fíjate en lo que aparece antes del último punto, ese es el dominio real de la página web.

- Cuidado si al intentar pinchar en los elementos de la web no te dirige a ningún sitio o te pide verificar tus datos.

- Contrasta con las fuentes antes de dar tus datos o pulsar un enlace. Estos mensajes transmiten urgencia para que no te dé tiempo a reaccionar. Recuerda que puedes preguntar a la propia compañía, a la Policía o a la Guardia Civil o a nosotros a través de nuestro servicio de WhatsApp (+34 644 22 93 19). También puedes contactar con la Oficina de Seguridad del Internauta (OSI) del Instituto Nacional de Ciberseguridad (INCIBE) o utilizar su línea de ayuda en ciberseguridad.

Si piensas que has sido víctima de este fraude u otro similar, puedes contarnos tu historia escribiéndonos a [email protected].