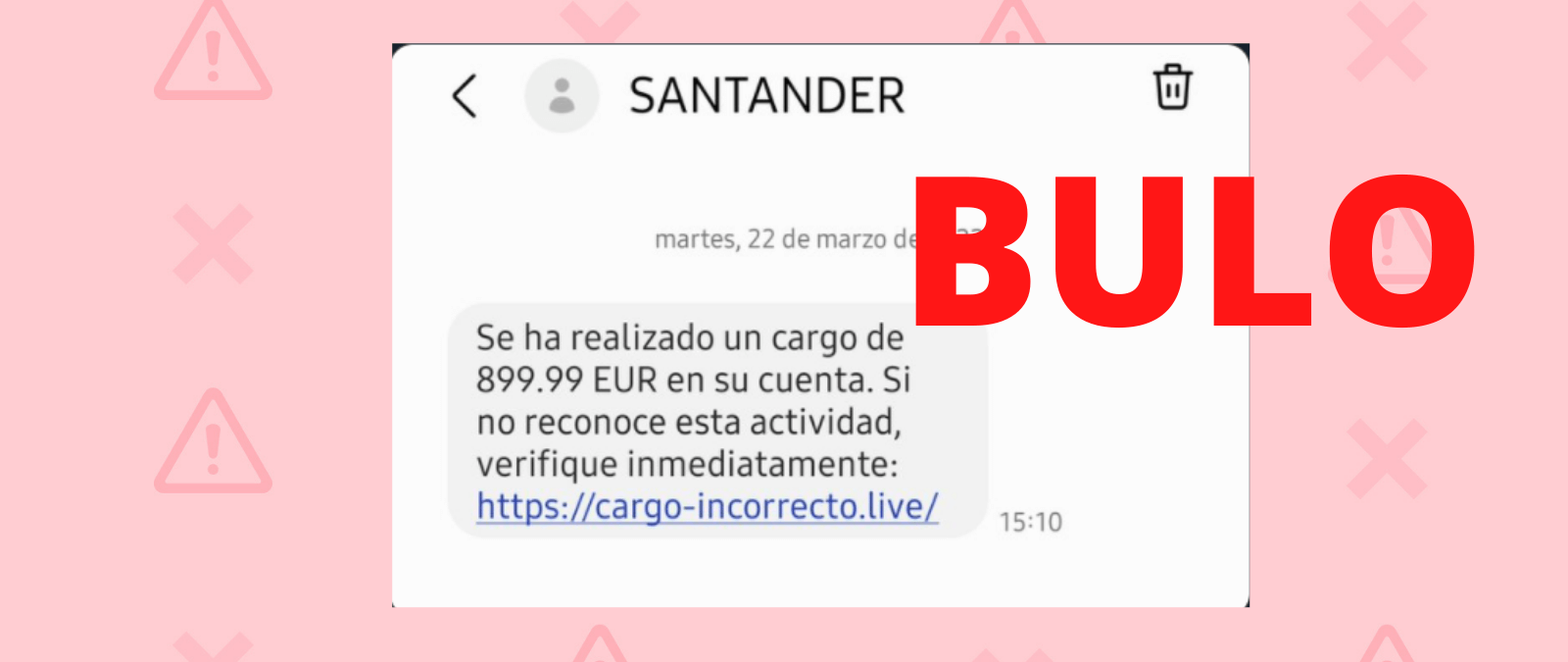

Una usuaria de Twitter ha compartido una captura de pantalla de un SMS supuestamente enviado por el Banco Santander. La usuaria ni siquiera es clienta del banco, por lo que avisa a través de su cuenta de Twitter del riesgo de que sea una posible estafa.

El SMS reza: “Se ha realizado un cargo de 899,99 EUR en su cuenta. Si no reconoce esta actividad, verifique inmediatamente: http…”. junto a un enlace que no es el del banco Santander. El link real de la entidad es https://particulares.bancosantander.es/login/ . Además, cuando se intenta acceder a este enlace, aparece un error.

Así pues, el mensaje es phishing: la Oficina de Seguridad del Internauta (OSI) ha alertado de esta prácticas varias veces. En Maldita.es ya hemos desmentido otros casos relacionados, uno de ellos con un supuesto cargo de 379,99 euros y otro acerca de un bloqueo de tarjeta por parte de Banco Santander.

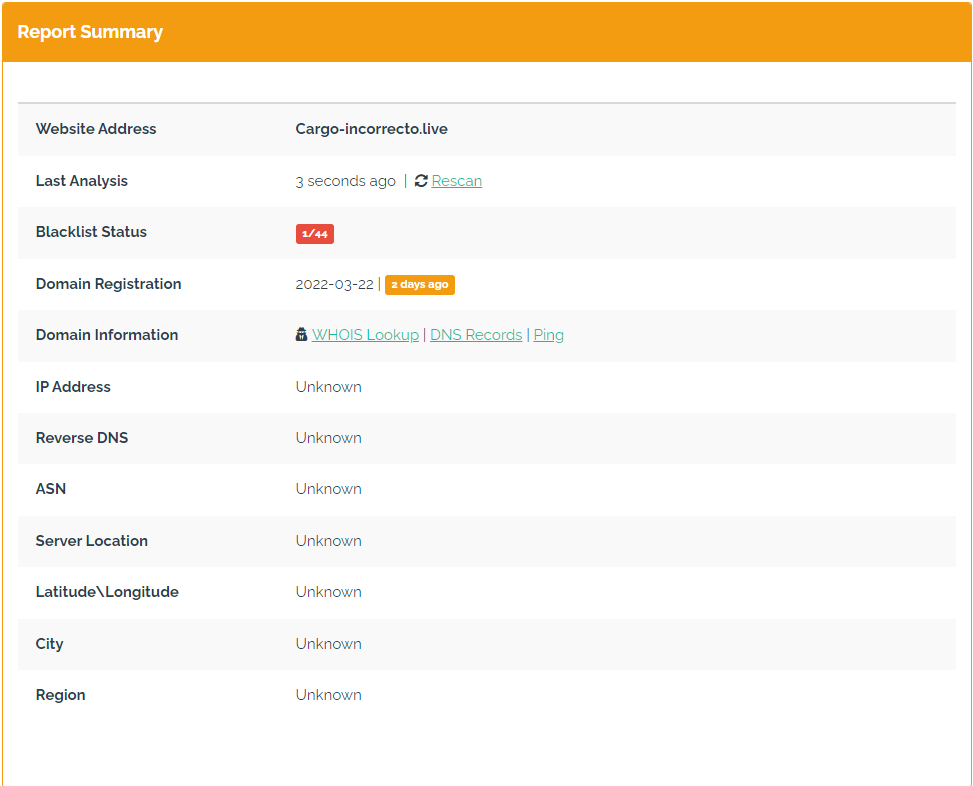

Además, según la web URL VOID, el dominio de la página se habría registrado hace dos días, lo que indicaría también que no es la página web de Banco Santander.

La Oficina de Seguridad del Internauta (OSI) alerta de esta campaña fraudulenta

Desde la OSI afirman que "se han detectado varias campañas de envío de SMS fraudulentos (smishing) que suplantan a Caixabank, BBVA y Banco Santander" y explican que estas tienen como objetivo "dirigir a la víctima a una página web falsa que simula ser la web legítima del banco para robar sus credenciales de acceso al servicio de banca online e información bancaria".

URL VOID señala que la URL se registró hace solo un par de días

El sitio web URL Void, que analiza las URL de las páginas web y su reputación online, no ha encontrado información de la página web del enlace que, además, fue creada el día 22 de marzo.

Además, el enlace dejó de funcionar poco después y, al pinchar en el link, la página muestra que ha sido eliminada.

Lo que puedes hacer para evitar ser víctima de casos de 'phishing'

Aquí tienes una serie de recomendaciones generales que podrían serte de utilidad si recibes un mensaje de estas características.

- Fíjate en la URL. Comprueba en la barra de direcciones que la página web a la que te redirige el enlace del supuesto mensaje de la empresa o institución tenga una URL oficial. Ten en cuenta que los delincuentes pueden copiar su imagen corporativa, pero no pueden copiar su dominio.

- Atento a la dirección del correo electrónico. Algo parecido a lo anterior ocurre en este caso, los estafadores te envían comunicaciones desde emails que se parecen a los oficiales, pero no lo son. Presta atención a lo que viene después de la “@”, si notas algo raro, borra el correo. Si te contactan por teléfono, compruébalo también.

- Revisa la redacción del texto. En una notificación oficial de una empresa o institución, es muy improbable que el texto tenga faltas de ortografía. Los emails de phishing suelen estar mal redactados o tienen erratas graves.

- Si no está dirigido a tu nombre, sospecha. Normalmente, cuando una institución te envía un correo electrónico se dirige a ti por tu nombre. En los correos de phishing se suelen utilizar fórmulas anónimas como “Estimado cliente” o “Notificación al usuario”.

- Antes de pinchar, pregunta a la institución afectada. Que una institución pida información confidencial a través de un SMS no es lo común. Si sospechas del mensaje, llama a la empresa o el organismo afectado.

- Contrasta la información con fuentes oficiales. Los mensajes de phishing te solicitan que introduzcas tus datos con urgencia para que no te dé tiempo a reaccionar. Pero, si dudas, recuerda que puedes preguntar a la Policía o a la Guardia Civil para comprobar si se trata de phishing. También puedes escribirnos a través de nuestro servicio de WhatsApp (+34 644 229 319) y te intentaremos ayudar.

Si has sido víctima de este timo o de otro similar y quieres contárnoslo, puedes ponerte en contacto con nosotros en [email protected].