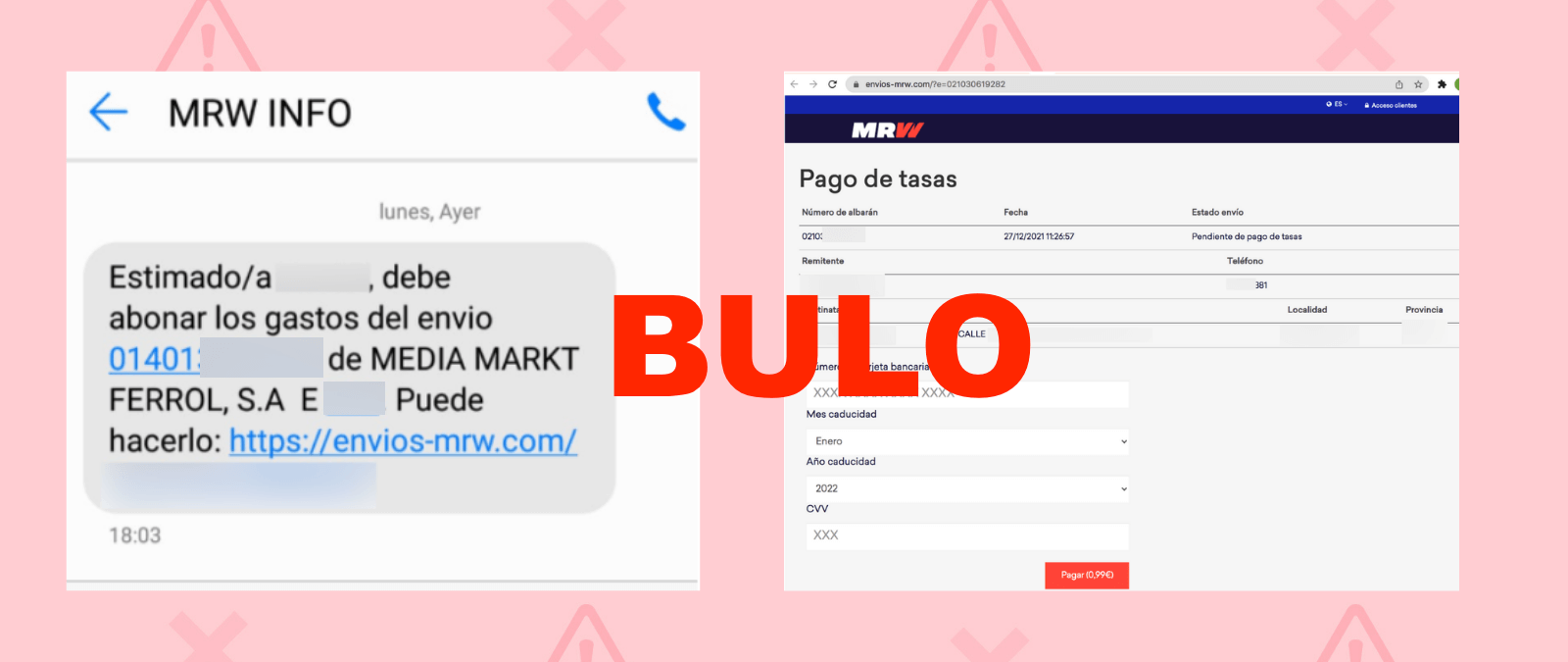

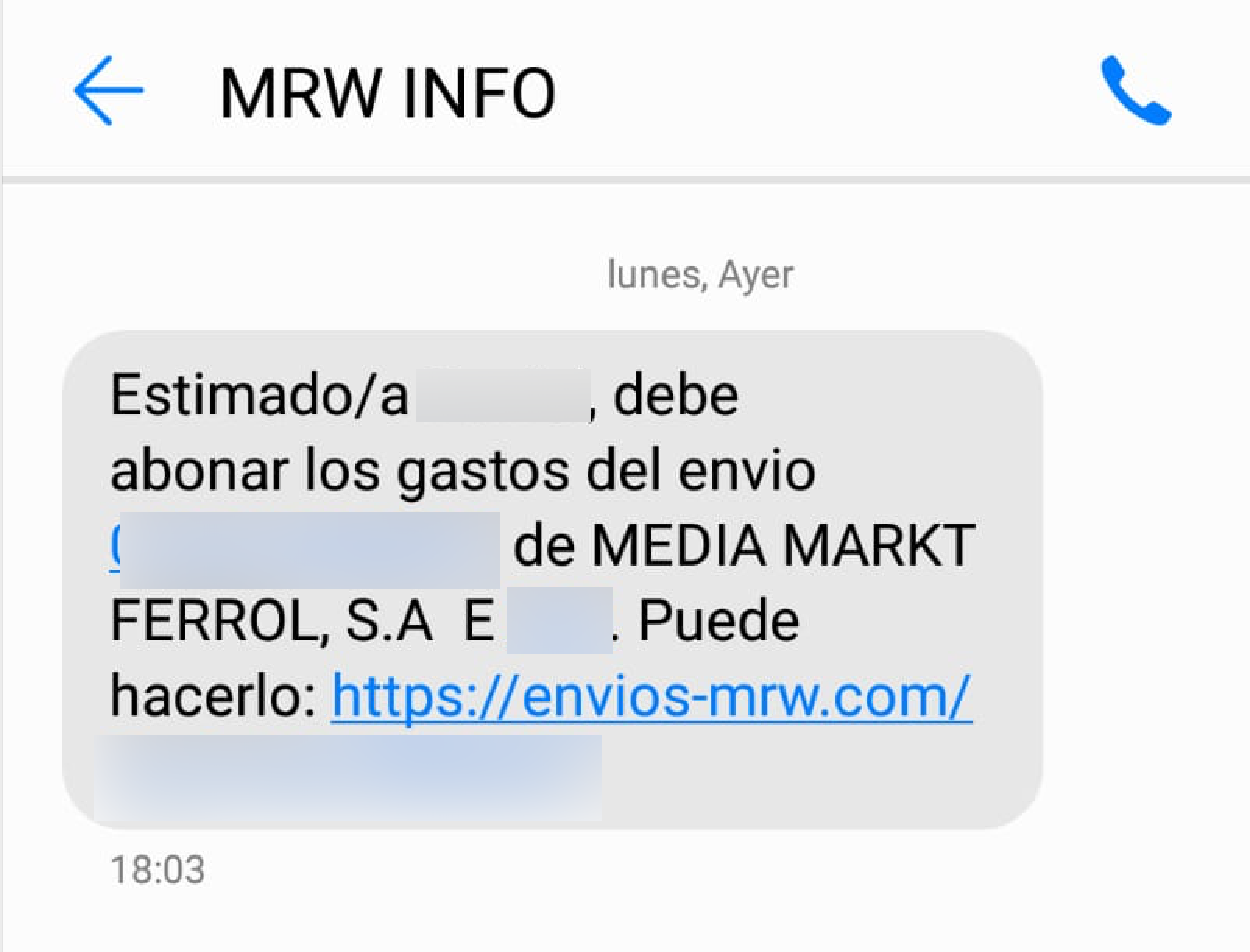

“Estimado/a Daniel, debe abonar los gastos del envío de MEDIA MARKT FERROL, S.A E 285. Puede hacerlo: https://envios-mrw.com/?=01…”. Esto es lo que dice un SMS que ha recibido un lector de Maldita.es y por el que nos ha preguntado a través de nuestro chatbot de WhatsApp (+34 644 22 93 19).

Pero si recibes uno de estos mensajes, aunque estés esperando un paquete, es importante que no pulses sobre el link y que no des tus datos bancarios. Se trata de un caso de phishing y MRW España ya ha informado a sus clientes de que se trata de “un fraude” y que la URL del mensaje no coincide con la de la empresa de paquetería. Además, este 29 de diciembre ha publicado un comunicado en el que explica que ha sufrido una "brecha de seguridad" y que ya lo ha notificado a la Agencia Española de Protección de Datos. *

Además, desde la Oficina de Seguridad del Internauta (OSI), perteneciente al INCIBE, señalan que “no se descarta que puedan estar usándose mensajes similares o incluso iguales, pero que estén usando el nombre de otras empresas para ejecutar el engaño” y que “aunque la detección de la campaña maliciosa ha sido mediante SMS, tampoco se descarta que se pueda extender mediante otros medios, como el correo electrónico o mensajería instantánea”.

Clientes que estaban esperando sus pedidos se han visto afectados por estos SMS

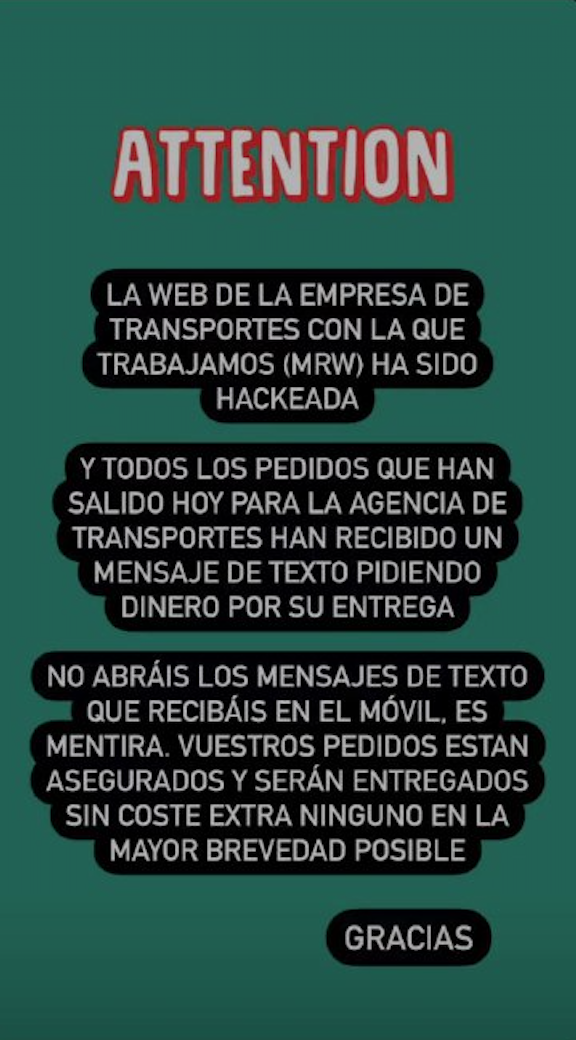

Por Twitter, por Instagram…El pasado 27 de diciembre, tanto empresas que estaban enviando pedidos de Navidad como clientes, se hicieron eco de los SMS fraudulentos que se estaban haciendo pasar por MRW.

Es el caso de Lady Cacahuete, una tienda de ropa vintage que avisaba a sus clientes por Instagram de que “todos los pedidos” que habían salido para MRW habían “recibido un mensaje de texto pidiendo dinero por su entrega” y pedía que no se abriesen esos mensajes ya que los pedidos estaban "asegurados”.

Pedro, un lector de Maldita.es que estaba esperando un envío de Brico Geek, una tienda de componentes electrónicos, también recibió un SMS en el que le pedían pagar los gastos de envío. No obstante, la propia empresa le alertó a través de un correo electrónico, indicándole que su pedido estaba “completamente pagado”.

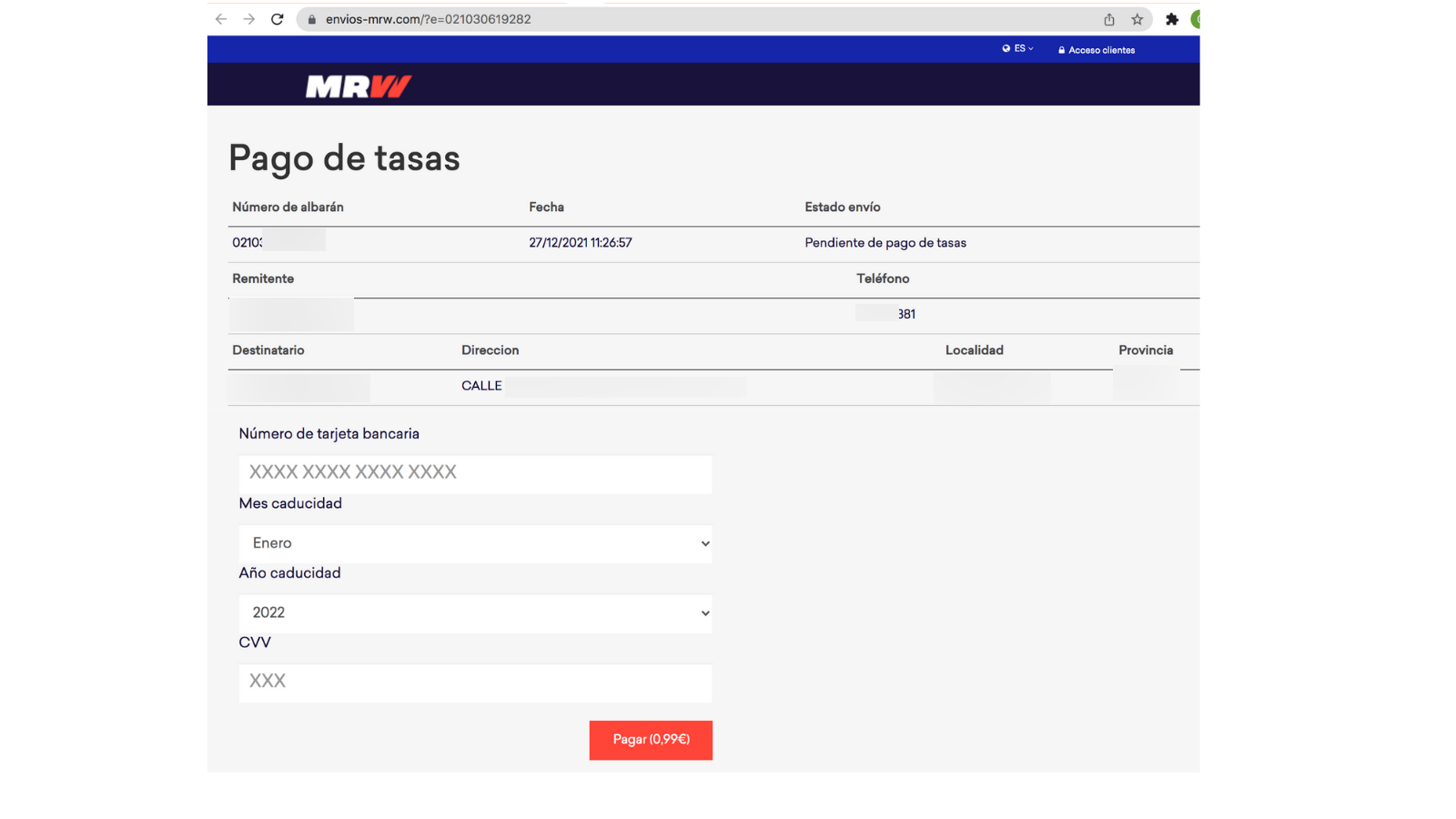

En Twitter hemos visto casos similares. El usuario @Cotidianeous2 explicaba en un hilo cómo había recibido este SMS después de recibir un email de la tienda en la que hizo un pedido diciéndole que ya estaba listo para que MRW lo recogiera. Tras abrir el link del mensaje, explica, le pedían un pago de 0,99 euros y también introducir los datos bancarios.

Doy al enlace y me abre una web de MRW (Foto 1) donde me solicita un pago de 0,99€ y que inserte la tarjeta de crédito.

— Q*Bert (@Cotidianeous2) December 27, 2021

Si ya estaba con la mosca detrás de la oreja, esto me lo termina de confirmar.

Escribo un email a la tienda (Foto 2) y se ratifican las sospechas.

2/5 pic.twitter.com/seMFomqQPO

También suplantan la web de MRW

Como se podía ver en el tuit de @Cotidianeous2 y explica la OSI, una vez que accedemos al enlace, vemos que nos lleva a una página web que es muy similar a la de MRW, por lo que puede hacer que el usuario acabe dando sus datos bancarios. También aparecen los datos que el propio usuario proporcionó en su pedido.

Por ello, es importante comprobar siempre que la URL coincide con la empresa que dice ser, en este caso con la de MRW.

Desde MRW ya han alertado a los usuarios a través de redes sociales

El 27 de diciembre, MRW alertaba a los usuarios de este SMS y explicaban que lo estaban intentando solucionar “lo antes posible”. Un mensaje similar también publicaban en una storie de Instagram.

Este 28 de diciembre difundían un ejemplo del mensaje que los clientes están recibiendo e incidían en que “la URL no coincide con la de MRW”, la cual acaba en “.es”.

Aquí un ejemplo de SMS. La URL no coincide con la de MRW. ? pic.twitter.com/ULW4AYh9f7

— MRW Clientes España (@MRW_clientes) December 28, 2021

Además, enlazan un artículo de su web en el que explican cómo la empresa es utilizada a menudo para casos de phishing y smishing (phishing a través de SMS) y cómo intentan cometer fraudes en su nombre.

MRW confirma que ha sufrido una brecha de seguridad *

En un comunicado publicado el 29 de diciembre, desde MRW aseguran que ya han “denunciado los hechos, de carácter delictivo, a las Fuerzas y Cuerpos de Seguridad de España, Unidad de investigación tecnología y delitos informáticos, quienes, a su vez, pusieron en conocimiento los mismos a la autoridad judicial española, la cual adoptó las diligencias oportunas” y procedió a desactivar la página fraudulenta.

Asimismo, indican que han notificado la brecha de seguridad ante Agencia Española de Protección de Datos, asegurando que “los únicos datos de carácter personal que se han visto afectados son de carácter identificativo (persona física o jurídica) y de contacto (dirección de origen y destino) del destinatario, no viéndose comprometidos datos personales de otra naturaleza”. Explican que tampoco se han “comprometido los envíos o entregas programados” y que la empresa funciona “con total normalidad”.

Aquellos afectados que quieran contactar con el delegado en protección de datos de MRW “en el caso de que quisieran obtener más información acerca de los datos personales” expuestos, pueden hacerlo escribiendo un email a [email protected].

¿Qué podemos hacer si hemos dado los datos de nuestra tarjeta?

Si has sido víctima de este timo, la OSI recomienda “contactar lo antes posible con tu entidad bancaria para informarles de lo sucedido y cancelar posibles transacciones que se hayan podido efectuar”. Esto mismo es lo que sugiere MRW en el comunicado.

También es aconsejable que se denuncie antes las Fuerzas y Cuerpos de Seguridad del Estado (FCSE).

Al tener tus datos personales, también puedes practicar de forma frecuente egosurfing “para comprobar que no se esté haciendo un uso indebido de tu información”. En Maldita.es, además, te hemos explicado qué hacer si somos víctimas de una filtración de datos.

Consejos para evitar ser víctima de smishing

No podemos hacer que dejes de recibir estos casos, pero sí tenemos una serie de recomendaciones que puedes seguir cuando te vuelva a llegar una supuesta alerta que use el nombre de una empresa.

- Fíjate bien en la dirección de quien envía el SMS. Si te llega un mensaje, presta atención al número que te lo envía. Si no te suena el número o no es de un contacto conocido, borra el mensaje.

- Mira la dirección de la web a la que te redirige. Normalmente este tipo de notificaciones vienen con un link en el que te piden que introduzcas tus datos. Si la URL de esta página web no es de la empresa por la que se hace pasar o es una mezcla de letras, números y el nombre de esa empresa, no continúes ni introduzcas tus datos. Para ello, fíjate en lo que aparece antes del último punto, ese es el dominio real de la página web.

- Cuidado si al intentar pinchar en los elementos de la web no te dirige a ningún sitio o te pide verificar tus datos.

- Atención a las faltas de ortografía. Si el mensaje que te ha llegado contiene faltas de ortografía, es posible que sea phishing. En este caso, el mensaje (“Tienes un correo de voz nuevo. Vaya a…”) mezcla el estilo formal y el informal.

- Mantén tu móvil actualizado y pasa un antivirus. Si eres de los que no tienes o lo tienes desactualizado, puedes descargarte uno de forma gratuita en la página web de la OSI.

- Evita descargar aplicaciones desconocidas o que no sean oficiales y procura tener inhabilitada la opción de ‘instalación de aplicaciones de orígenes desconocidos’.

- Contrasta con las fuentes antes de dar tus datos. Estos mensajes transmiten urgencia para que no te dé tiempo a reaccionar. Recuerda que puedes preguntar a la propia compañía, a la Policía o a la Guardia Civil o a nosotros a través de nuestro servicio de WhatsApp (+34 644 22 93 19). También puedes contactar con la Oficina de Seguridad del Internauta (OSI) del Instituto Nacional de Ciberseguridad (INCIBE) o utilizar su línea de ayuda en ciberseguridad.

Si has sido víctima de este timo o de otro similar y quieres contárnoslo, puedes ponerte en contacto con nosotros en [email protected].

*Artículo actualizado el 30/12/2021 con el comunicado de MRW.

Primera fecha de publicación de este artículo: 28/12/2021